Secure Shell

From Wikipedia, the free encyclopedia

“SSH” redirects here. For other uses, see SSH (disambiguation).

The Secure Shell Protocol (SSH) is a cryptographic network protocol for operating network services securely over an unsecured network.[1] Its most notable applications are remote login and command-line execution.

SSH applications are based on a client–server architecture, connecting an SSH client instance with an SSH server.[2] SSH operates as a layered protocol suite comprising three principal hierarchical components: the transport layer provides server authentication, confidentiality, and integrity; the user authentication protocol validates the user to the server; and the connection protocol multiplexes the encrypted tunnel into multiple logical communication channels.[1]

SSH was designed on Unix-like operating systems, as a replacement for Telnet and for unsecured remote Unix shell protocols, such as the Berkeley Remote Shell (rsh) and the related rlogin and rexec protocols, which all use insecure, plaintext transmission of authentication tokens.

SSH was first designed in 1995 by Finnish computer scientist Tatu Ylönen. Subsequent development of the protocol suite proceeded in several developer groups, producing several variants of implementation. The protocol specification distinguishes two major versions, referred to as SSH-1 and SSH-2. The most commonly implemented software stack is OpenSSH, released in 1999 as open-source software by the OpenBSD developers. Implementations are distributed for all types of operating systems in common use, including embedded systems.

Definition

SSH uses public-key cryptography to authenticate the remote computer and allow it to authenticate the user, if necessary.[2]

SSH may be used in several methodologies. In the simplest manner, both ends of a communication channel use automatically generated public-private key pairs to encrypt a network connection, and then use a password to authenticate the user.

When the public-private key pair is generated by the user manually, the authentication is essentially performed when the key pair is created, and a session may then be opened automatically without a password prompt. In this scenario, the public key is placed on all computers that must allow access to the owner of the matching private key, which the owner keeps private. While authentication is based on the private key, the key is never transferred through the network during authentication. SSH only verifies that the same person offering the public key also owns the matching private key.

In all versions of SSH it is important to verify unknown public keys, i.e. associate the public keys with identities, before accepting them as valid. Accepting an attacker’s public key without validation will authorize an unauthorized attacker as a valid user.

Authentication: OpenSSH key management

On Unix-like systems, the list of authorized public keys is typically stored in the home directory of the user that is allowed to log in remotely, in the file ~/.ssh/authorized_keys.[3] This file is respected by SSH only if it is not writable by anything apart from the owner and root. When the public key is present on the remote end and the matching private key is present on the local end, typing in the password is no longer required. However, for additional security the private key itself can be locked with a passphrase.

The private key can also be looked for in standard places, and its full path can be specified as a command line setting (the option -i for ssh). The ssh-keygen utility produces the public and private keys, always in pairs.

SSH also supports password-based authentication that is encrypted by automatically generated keys. In this case, the attacker could imitate the legitimate server side, ask for the password, and obtain it (man-in-the-middle attack). However, this is possible only if the two sides have never authenticated before, as SSH remembers the key that the server side previously used. The SSH client raises a warning before accepting the key of a new, previously unknown server. Password authentication can be disabled from the server side.

Usesection: Use”)]

SSH is typically used to log into a remote machine and execute commands, but it also supports tunneling, forwarding TCP ports and X11 connections; it can transfer files using the associated SSH file transfer (SFTP) or secure copy (SCP) protocols.[2] SSH uses the client–server model.

An SSH client program is typically used for establishing connections to an SSH daemon, such as sshd, accepting remote connections. Both are commonly present on most modern operating systems, including macOS, most distributions of Linux, OpenBSD, FreeBSD, NetBSD, Solaris and OpenVMS. Notably, versions of Windows prior to Windows 10 version 1709 do not include SSH by default. Proprietary, freeware and open source (e.g. PuTTY,[4] and the version of OpenSSH which is part of Cygwin[5]) versions of various levels of complexity and completeness exist. File managers for UNIX-like systems (e.g. Konqueror) can use the FISH protocol to provide a split-pane GUI with drag-and-drop. The open source Windows program WinSCP[6] provides similar file management (synchronization, copy, remote delete) capability using PuTTY as a back-end. Both WinSCP[7] and PuTTY[8] are available packaged to run directly off a USB drive, without requiring installation on the client machine. The secure shell extension to the Chrome browser also allows SSH connections without any software installation and even allows SSH from a Chromebook computer. Setting up an SSH server in Windows typically involves enabling a feature in Settings app. In Windows 10 version 1709, an official Win32 port of OpenSSH is available.

SSH is important in cloud computing to solve connectivity problems, avoiding the security issues of exposing a cloud-based virtual machine directly on the Internet. An SSH tunnel can provide a secure path over the Internet, through a firewall to a virtual machine.[9]

The IANA has assigned TCP port 22, UDP port 22 and SCTP port 22 for this protocol.[10] IANA had listed the standard TCP port 22 for SSH servers as one of the well-known ports as early as 2001.[11] SSH can also be run using SCTP rather than TCP as the connection oriented transport layer protocol.[12]

Historical development

Version 1

In 1995, Tatu Ylönen, a researcher at Helsinki University of Technology, Finland, designed the first version of the protocol (now called SSH-1) prompted by a password-sniffing attack at his university network.[13] The goal of SSH was to replace the earlier rlogin, TELNET, FTP[14] and rsh protocols, which did not provide strong authentication nor guarantee confidentiality. Ylönen released his implementation as freeware in July 1995, and the tool quickly gained in popularity. Towards the end of 1995, the SSH user base had grown to 20000 users in fifty countries.[citation needed]

In December 1995, Ylönen founded SSH Communications Security to market and develop SSH. The original version of the SSH software used various pieces of free software, such as GNU libgmp, but later versions released by SSH Communications Security evolved into increasingly proprietary software.

It was estimated that by 2000 the number of users had grown to 2 million.[15]

Version 2

“Secsh” was the official Internet Engineering Task Force’s (IETF) name for the IETF working group responsible for version 2 of the SSH protocol.[16] In 2006, a revised version of the protocol, SSH-2, was adopted as a standard. This version is incompatible with SSH-1. SSH-2 features both security and feature improvements over SSH-1. Better security, for example, comes through Diffie–Hellman key exchange and strong integrity checking via message authentication codes. New features of SSH-2 include the ability to run any number of shell sessions over a single SSH connection.[17] Due to SSH-2’s superiority and popularity over SSH-1, some implementations such as libssh (v0.8.0+),[18] Lsh[19] and Dropbear[20] support only the SSH-2 protocol.

Version 1.99

In January 2006, well after version 2.1 was established, RFC 4253 specified that an SSH server supporting 2.0 as well as prior versions should identify its protocol version as 1.99.[21] This version number does not reflect a historical software revision, but a method to identify backward compatibility.

OpenSSH and OSSH

In 1999, developers, desiring availability of a free software version, restarted software development from the 1.2.12 release of the original SSH program, which was the last released under an open source license.[22] This served as a code base for Björn Grönvall’s OSSH software.[23] Shortly thereafter, OpenBSD developers forked Grönvall’s code and created OpenSSH, which shipped with Release 2.6 of OpenBSD. From this version, a “portability” branch was formed to port OpenSSH to other operating systems.[24]

As of 2005, OpenSSH was the single most popular SSH implementation, being the default version in a large number of operating system distributions. OSSH meanwhile has become obsolete.[25] OpenSSH continues to be maintained and supports the SSH-2 protocol, having expunged SSH-1 support from the codebase in the OpenSSH 7.6 release.

Uses

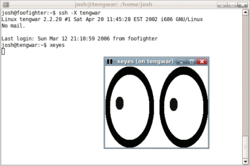

Example of tunneling an X11 application over SSH: the user ‘josh’ has “SSHed” from the local machine ‘foofighter’ to the remote machine ‘tengwar’ to run xeyes.

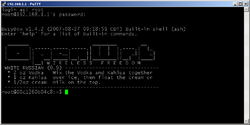

Logging into OpenWrt via SSH using PuTTY running on Windows.

SSH is a protocol that can be used for many applications across many platforms including most Unix variants (Linux, the BSDs including Apple’s macOS, and Solaris), as well as Microsoft Windows. Some of the applications below may require features that are only available or compatible with specific SSH clients or servers. For example, using the SSH protocol to implement a VPN is possible, but presently only with the OpenSSH server and client implementation.

- For login to a shell on a remote host (replacing Telnet and rlogin)

- For executing a single command on a remote host (replacing rsh)

- For setting up automatic (passwordless) login to a remote server (for example, using OpenSSH[26])

- In combination with rsync to back up, copy and mirror files efficiently and securely

- For forwarding a port

- For tunneling (not to be confused with a VPN, which routes packets between different networks, or bridges two broadcast domains into one).

- For using as a full-fledged encrypted VPN. Note that only OpenSSH server and client supports this feature.

- For forwarding X from a remote host (possible through multiple intermediate hosts)

- For browsing the web through an encrypted proxy connection with SSH clients that support the SOCKS protocol.

- For securely mounting a directory on a remote server as a filesystem on a local computer using SSHFS.

- For automated remote monitoring and management of servers through one or more of the mechanisms discussed above.

- For development on a mobile or embedded device that supports SSH.

- For securing file transfer protocols.

File transfer protocols

The Secure Shell protocols are used in several file transfer mechanisms.

- Secure copy (SCP), which evolved from RCP protocol over SSH

- rsync, intended to be more efficient than SCP. Generally runs over an SSH connection.

- SSH File Transfer Protocol (SFTP), a secure alternative to FTP (not to be confused with FTP over SSH or FTPS)

- Files transferred over shell protocol (FISH), released in 1998, which evolved from Unix shell commands over SSH

- Fast and Secure Protocol (FASP), aka Aspera, uses SSH for control and UDP ports for data transfer.

Architecture

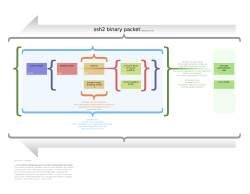

Diagram of the SSH-2 binary packet.

The SSH protocol has a layered architecture with three separate components:

- The transport layer (RFC 4253) typically uses the Transmission Control Protocol (TCP) of TCP/IP, reserving port number 22 as a server listening port. This layer handles initial key exchange as well as server authentication, and sets up encryption, compression, and integrity verification. It exposes to the upper layer an interface for sending and receiving plaintext packets with a size of up to 32,768 bytes each, but more can be allowed by each implementation. The transport layer also arranges for key re-exchange, usually after 1 GB of data has been transferred or after one hour has passed, whichever occurs first.

- The user authentication layer (RFC 4252) handles client authentication, and provides a suite of authentication algorithms. Authentication is client-driven: when one is prompted for a password, it may be the SSH client prompting, not the server. The server merely responds to the client’s authentication requests. Widely used user-authentication methods include the following:

- password: a method for straightforward password authentication, including a facility allowing a password to be changed. Not all programs implement this method.

- publickey: a method for public-key-based authentication, usually supporting at least DSA, ECDSA or RSA keypairs, with other implementations also supporting X.509 certificates.

- keyboard-interactive (RFC 4256): a versatile method where the server sends one or more prompts to enter information and the client displays them and sends back responses keyed-in by the user. Used to provide one-time password authentication such as S/Key or SecurID. Used by some OpenSSH configurations when PAM is the underlying host-authentication provider to effectively provide password authentication, sometimes leading to inability to log in with a client that supports just the plain password authentication method.

- GSSAPI authentication methods which provide an extensible scheme to perform SSH authentication using external mechanisms such as Kerberos 5 or NTLM, providing single sign-on capability to SSH sessions. These methods are usually implemented by commercial SSH implementations for use in organizations, though OpenSSH does have a working GSSAPI implementation.

- The connection layer (RFC 4254) defines the concept of channels, channel requests, and global requests, which define the SSH services provided. A single SSH connection can be multiplexed into multiple logical channels simultaneously, each transferring data bidirectionally. Channel requests are used to relay out-of-band channel-specific data, such as the changed size of a terminal window, or the exit code of a server-side process. Additionally, each channel performs its own flow control using the receive window size. The SSH client requests a server-side port to be forwarded using a global request. Standard channel types include:

- shell for terminal shells, SFTP and exec requests (including SCP transfers)

- direct-tcpip for client-to-server forwarded connections

- forwarded-tcpip for server-to-client forwarded connections

- The SSHFP DNS record (RFC 4255) provides the public host key fingerprints in order to aid in verifying the authenticity of the host.

This open architecture provides considerable flexibility, allowing the use of SSH for a variety of purposes beyond a secure shell. The functionality of the transport layer alone is comparable to Transport Layer Security (TLS); the user-authentication layer is highly extensible with custom authentication methods; and the connection layer provides the ability to multiplex many secondary sessions into a single SSH connection, a feature comparable to BEEP and not available in TLS.

Algorithms

- EdDSA,[27] ECDSA, RSA and DSA for public-key cryptography.[28]

- ECDH and Diffie–Hellman for key exchange.[28]

- HMAC, AEAD and UMAC for MAC.[29]

- AES (and deprecated RC4, 3DES, DES[30]) for symmetric encryption.

- AES-GCM[31] and ChaCha20-Poly1305 for AEAD encryption.

- SHA (and deprecated MD5) for key fingerprint.

Vulnerabilities

SSH-1

In 1998, a vulnerability was described in SSH 1.5 which allowed the unauthorized insertion of content into an encrypted SSH stream due to insufficient data integrity protection from CRC-32 used in this version of the protocol.[32][33] A fix known as SSH Compensation Attack Detector[34] was introduced into most implementations. Many of these updated implementations contained a new integer overflow vulnerability[35] that allowed attackers to execute arbitrary code with the privileges of the SSH daemon, typically root.

In January 2001 a vulnerability was discovered that allows attackers to modify the last block of an IDEA-encrypted session.[36] The same month, another vulnerability was discovered that allowed a malicious server to forward a client authentication to another server.[37]

Since SSH-1 has inherent design flaws which make it vulnerable, it is now generally considered obsolete and should be avoided by explicitly disabling fallback to SSH-1.[37] Most modern servers and clients support SSH-2.[38]

CBC plaintext recovery

In November 2008, a theoretical vulnerability was discovered for all versions of SSH which allowed recovery of up to 32 bits of plaintext from a block of ciphertext that was encrypted using what was then the standard default encryption mode, CBC.[39] The most straightforward solution is to use CTR, counter mode, instead of CBC mode, since this renders SSH resistant to the attack.[39]

Suspected decryption by NSA

On December 28, 2014 Der Spiegel published classified information[40] leaked by whistleblower Edward Snowden which suggests that the National Security Agency may be able to decrypt some SSH traffic. The technical details associated with such a process were not disclosed. A 2017 analysis of the CIA hacking tools BothanSpy and Gyrfalcon suggested that the SSH protocol was not compromised.[41]

Standards documentation

The following RFC publications by the IETF “secsh” working group document SSH-2 as a proposed Internet standard.

- RFC 4250 – The Secure Shell (SSH) Protocol Assigned Numbers

- RFC 4251 – The Secure Shell (SSH) Protocol Architecture

- RFC 4252 – The Secure Shell (SSH) Authentication Protocol

- RFC 4253 – The Secure Shell (SSH) Transport Layer Protocol

- RFC 4254 – The Secure Shell (SSH) Connection Protocol

- RFC 4255 – Using DNS to Securely Publish Secure Shell (SSH) Key Fingerprints

- RFC 4256 – Generic Message Exchange Authentication for the Secure Shell Protocol (SSH)

- RFC 4335 – The Secure Shell (SSH) Session Channel Break Extension

- RFC 4344 – The Secure Shell (SSH) Transport Layer Encryption Modes

- RFC 4345 – Improved Arcfour Modes for the Secure Shell (SSH) Transport Layer Protocol

The protocol specifications were later updated by the following publications:

- RFC 4419 – Diffie-Hellman Group Exchange for the Secure Shell (SSH) Transport Layer Protocol (March 2006)

- RFC 4432 – RSA Key Exchange for the Secure Shell (SSH) Transport Layer Protocol (March 2006)

- RFC 4462 – Generic Security Service Application Program Interface (GSS-API) Authentication and Key Exchange for the Secure Shell (SSH) Protocol (May 2006)

- RFC 4716 – The Secure Shell (SSH) Public Key File Format (November 2006)

- RFC 4819 – Secure Shell Public Key Subsystem (March 2007)

- RFC 5647 – AES Galois Counter Mode for the Secure Shell Transport Layer Protocol (August 2009)

- RFC 5656 – Elliptic Curve Algorithm Integration in the Secure Shell Transport Layer (December 2009)

- RFC 6187 – X.509v3 Certificates for Secure Shell Authentication (March 2011)

- RFC 6239 – Suite B Cryptographic Suites for Secure Shell (SSH) (May 2011)

- RFC 6594 – Use of the SHA-256 Algorithm with RSA, Digital Signature Algorithm (DSA), and Elliptic Curve DSA (ECDSA) in SSHFP Resource Records (April 2012)

- RFC 6668 – SHA-2 Data Integrity Verification for the Secure Shell (SSH) Transport Layer Protocol (July 2012)

- RFC 7479 – Ed25519 SSHFP Resource Records (March 2015)

- RFC 5592 – Secure Shell Transport Model for the Simple Network Management Protocol (SNMP) (June 2009)

- RFC 6242 – Using the NETCONF Protocol over Secure Shell (SSH) (June 2011)

- RFC 8332 – Use of RSA Keys with SHA-256 and SHA-512 in the Secure Shell (SSH) Protocol (March 2018)

- draft-gerhards-syslog-transport-ssh-00 – SSH transport mapping for SYSLOG (July 2006)

- draft-ietf-secsh-filexfer-13 – SSH File Transfer Protocol (July 2006)

In addition, the OpenSSH project includes several vendor protocol specifications/extensions:

- OpenSSH PROTOCOL overview

- OpenSSH certificate/key overview

- draft-miller-ssh-agent-04 - SSH Agent Protocol (December 2019)

See also

- Brute-force attack

- Comparison of SSH clients

- Comparison of SSH servers

- Corkscrew

- Ident

- OpenSSH

- Secure Shell tunneling

- Web-based SSH

References

- ^ Jump up to:a b T. Ylonen; C. Lonvick (January 2006). The Secure Shell (SSH) Protocol Architecture. IETF Trust. doi:10.17487/RFC4251. RFC 4251.

- ^ Jump up to:a b c T. Ylonen; C. Lonvick (January 2006). The Secure Shell (SSH) Authentication Protocol. IETF Trust. doi:10.17487/RFC4252. RFC 4252.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-3 “Jump up”) “How To Set Up Authorized Keys”. Archived from the original on 2011-05-10.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-4 “Jump up”) “Download PuTTY - a free SSH and telnet client for Windows”. Putty.org. Archived from the original on 2014-05-27. Retrieved 2014-04-28.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-5 “Jump up”) “Cygwin Package List”. Retrieved January 5, 2016.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-6 “Jump up”) “WinSCP home page”. Archived from the original on 2014-02-17.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-7 “Jump up”) “WinSCP page for PortableApps.com”. Archived from the original on 2014-02-16.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-8 “Jump up”) “PuTTY page for PortableApps.com”. Archived from the original on 2014-02-16.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-9 “Jump up”) Amies, A; Wu, C F; Wang, G C; Criveti, M (2012). “Networking on the cloud”. IBM developerWorks. Archived from the original on 2013-06-14.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-10 “Jump up”) “Service Name and Transport Protocol Port Number Registry”.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-11 “Jump up”) “Service Name and Transport Protocol Port Number Registry”. iana.org. Archived from the original on 2001-06-04.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-12 “Jump up”) Seggelmann, R.; Tuxen, M.; Rathgeb, E.P. (18–20 July 2012). SSH over SCTP — Optimizing a multi-channel protocol by adapting it to SCTP. 8th International Symposium on Communication Systems, Networks & Digital Signal Processing (CSNDSP). pp. 1–6. doi:10.1109/CSNDSP.2012.6292659. ISBN 978-1-4577-1473-3. S2CID 8415240.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-13 “Jump up”) Tatu Ylönen. “The new skeleton key: changing the locks in your network environment”. Archived from the original on 2017-08-20.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-14 “Jump up”) Tatu Ylönen. “SSH Port”. Archived from the original on 2017-08-03.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-Nicholas_Rosasco_and_David_Larochelle_15-0 “Jump up”) Nicholas Rosasco and David Larochelle. “How and Why More Secure Technologies Succeed in Legacy Markets: Lessons from the Success of SSH” (PDF). Quoting Barrett and Silverman, SSH, the Secure Shell: The Definitive Guide, O’Reilly & Associates (2001). Dept. of Computer Science, Univ. of Virginia. Archived (PDF) from the original on 2006-06-25. Retrieved 2006-05-19.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-16 “Jump up”) “Secsh Protocol Documents”. VanDyke Software, Inc. Archived from the original on 2010-01-13.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-17 “Jump up”) “SSH Frequently Asked Questions”. Archived from the original on 2004-10-10.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-18 “Jump up”) “libssh”.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-19 “Jump up”) “A GNU implementation of the Secure Shell protocols”. Archived from the original on 2012-02-04.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-20 “Jump up”) “Dropbear SSH”. Archived from the original on 2011-10-14.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-21 “Jump up”) Ylonen, T.; Lonvick, C. “Old Client, New Server”. The Secure Shell (SSH) Transport Layer Protocol. IETF. sec. 5.1. doi:10.17487/RFC4253. RFC 4253.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-22 “Jump up”) ssh-1.2.13 now available: copying policy changed (permission now required to sell ssh commercially, use is still permitted for any purpose)

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-23 “Jump up”) OSSH sources

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-24 “Jump up”) “OpenSSH: Project History and Credits”. openssh.com. 2004-12-22. Archived from the original on 2013-12-24. Retrieved 2014-04-27.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-25 “Jump up”) “OSSH Information for VU#419241”. CERT Coordination Center. 2006-02-15. Archived from the original on 2007-09-27. Either way ossh is old and obsolete and I don’t recommend its use.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-26 “Jump up”) Sobell, Mark (2012). A Practical Guide to Linux Commands, Editors, and Shell Programming (3rd ed.). Upper Saddle River, NJ: Prentice Hall. pp. 702–704. ISBN 978-0133085044.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-27 “Jump up”) Harris, B.; Velvindron, L. (February 2020). Ed25519 and Ed448 Public Key Algorithms for the Secure Shell (SSH) Protocol. doi:10.17487/RFC8709. RFC 8709.

- ^ Jump up to:a b Stebila, D.; Green, J. (December 2009). Elliptic Curve Algorithm Integration in the Secure Shell Transport Layer. doi:10.17487/RFC5656. RFC 5656. Retrieved 12 November 2012.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-29 “Jump up”) Miller, D.; Valchev, P. (September 3, 2007). The use of UMAC in the SSH Transport Layer Protocol. I-D draft-miller-secsh-umac-00.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-30 “Jump up”) Ylonen, T.; Lonvick, C. The Secure Shell (SSH) Transport Layer Protocol. IETF. doi:10.17487/RFC4253. RFC 4253.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-31 “Jump up”) Igoe, K.; Solinas, J. (August 2009). AES Galois Counter Mode for the Secure Shell Transport Layer Protocol. doi:10.17487/RFC5647. RFC 5647.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-32 “Jump up”) “SSH Insertion Attack”. Core Security Technologies. Archived from the original on 2011-07-08.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-33 “Jump up”) “Vulnerability Note VU#13877 - Weak CRC allows packet injection into SSH sessions encrypted with block ciphers”. US CERT. Archived from the original on 2010-07-10.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-34 “Jump up”) “SSH CRC-32 Compensation Attack Detector Vulnerability”. SecurityFocus. Archived from the original on 2008-07-25.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-35 “Jump up”) “Vulnerability Note VU#945216 - SSH CRC32 attack detection code contains remote integer overflow”. US CERT. Archived from the original on 2005-10-13.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-36 “Jump up”) “Vulnerability Note VU#315308 - Weak CRC allows last block of IDEA-encrypted SSH packet to be changed without notice”. US CERT. Archived from the original on 2010-07-11.

- ^ Jump up to:a b “Vulnerability Note VU#684820 - SSH-1 allows client authentication to be forwarded by a malicious server to another server”. US CERT. Archived from the original on 2009-09-01.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-38 “Jump up”) “How to use SSH keys for authentication”. Up Cloud. 17 September 2015. Retrieved 29 November 2019.

- ^ Jump up to:a b “Vulnerability Note VU#958563 - SSH CBC vulnerability”. US CERT. Archived from the original on 2011-06-22.

- **[^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-Spiegel201440-0 “Jump up”)** “Prying Eyes: Inside the NSA’s War on Internet Security”. _Spiegel Online. December 28, 2014. Archived from the original on January 24, 2015.

- [^](https://en.wikipedia.org/wiki/Secure_Shell#cite_ref-41 “Jump up”) Ylonen, Tatu (3 August 2017). “BothanSpy & Gyrfalcon - Analysis of CIA hacking tools for SSH”. ssh.com. Retrieved 15 July 2018.

ทำความรู้จักกับ SSH (Secure Shell) คืออะไร Protocol สำหรับติดต่อ

SSH (Secure Shell) คือ Network Protocal ที่สามารถแลกเปลี่ยนข้อมูลโดยช่องทางที่ปลอยภัย (Secure Channel) ระหว่างอุปกรณ์เครือข่ายสองตัว ใช้ Linux หรือ Unix เป็นระบบปฏิบัตการพื้นฐานในการเข้าถึงบัญชีผู้ใช้ (Shell Accounts) ซึ่ง SSH ได้รับการออกแบบให้มาแทนการ Telnet, Rlogin, RSH (The remote shell) ด้วยเหตุผลทางด้านความปลอดภัย การส่งข้อมูลจะอยู่ในรูปแบบตัวอักษร (Plaintext) ที่มีการเข้ารหัสข้อมูล (Encryption) เพื่อให้ข้อมูลเป็นความลับและให้สามารถส่งข้อมูลผ่านเครือข่าย Internet ได้อย่างสมบูรณ์ สามารถใช้งาน SSH ผ่านโปรแกรมประยุกต์ (Applications) ได้มากมายบนระบบปฏิบัติการ Unix, Microsoft Windows, Apple Mac และ Linux โปรแกรมประยุกต์ (Applications)

แสดงการตั้งค่า Root Login และ MaxAuthTries

การใช้ประโยชน์ SSH สำหรับ การ backup ไฟล์ ข้าม Server ด้วย ทำ Backup Server ด้วย rsync ใช้ ssh Transfer ย้ายไฟล์ข้ามเซิร์ฟเวอร์

การใช้งาน SSH และ แบบไม่ต้องเสียเวลากรอกรหัสผ่าน และทำให้ปลอดภัยกว่าการกรอกรหัสผ่าน ด้วย Public/Private key

การใช้ประโยชน์จาก SSH

SSH เป็นโปรโตคอลที่หลากหลาย โครงสร้างและคุณสมบัติด้านความปลอดภัยช่วยให้สามารถใช้งานได้หลายวิธีเช่นการเข้าถึงระยะไกลการส่งต่อพอร์ตการขุดอุโมงค์และการถ่ายโอนไฟล์ที่ปลอดภัย

การเข้าถึงระยะไกล

การเข้าถึงระยะไกลทำให้ผู้ใช้มีวิธีในการ เข้าสู่ระบบคอมพิวเตอร์หรือเซิร์ฟเวอร์อื่นจากเครื่องของตนเอง. มันถูกใช้เพื่อเข้าถึงไฟล์ภายในเครื่องของเป้าหมายหรือให้บริการกับมันโดยไม่ต้องอยู่ที่นั่น.

โปรแกรมอย่าง Telnet และ rlogin ก็มีฟังก์ชั่นนี้เช่นกัน แต่ไม่มีคุณสมบัติด้านความปลอดภัยของ SSH มาตรการการเข้ารหัสและการรับรองความถูกต้องที่เกี่ยวข้องกับ SSH ช่วยให้ผู้ใช้เชื่อมต่อกับเซิร์ฟเวอร์หรือคอมพิวเตอร์เครื่องอื่นในลักษณะที่ได้รับการป้องกันแม้ผ่านเครือข่ายกลางที่อาจเป็นอันตราย

การเข้าถึงระยะไกลด้วย SSH นั้นถูกนำมาใช้เพื่อให้พนักงานสามารถทำงานจากระยะไกลหรืออนุญาตให้แผนกไอทีทำงานให้สำเร็จโดยไม่ต้องไปที่เครื่อง สามารถใช้สำหรับการดูแลระยะไกลการจัดการโครงสร้างพื้นฐานเครือข่ายเพื่อตั้งค่าระบบอัตโนมัติสร้างการสำรองข้อมูลและอื่น ๆ

การใช้งาน

โดยทั่วไป SSH จะใช้เพื่อล็อกอินเข้าสู่เครื่องระยะไกลและดำเนินการคำสั่ง แต่ยังรองรับการทันเนลการส่งต่อ พอร์ต TCPและการเชื่อมต่อX11 สามารถถ่ายโอนไฟล์โดยใช้โปรโตคอลการถ่ายโอนไฟล์ SSH (SFTP) ที่เกี่ยวข้องหรือโปรโตคอลการคัดลอกที่ปลอดภัย (SCP) SSH ใช้รูปแบบไคลเอนต์เซิร์ฟเวอร์

SSH มีความสำคัญในการประมวลผลแบบคลาวด์เพื่อแก้ปัญหาการเชื่อมต่อโดยหลีกเลี่ยงปัญหาด้านความปลอดภัยจากการเปิดเผยเครื่องเสมือนบนคลาวด์โดยตรงบนอินเทอร์เน็ต อุโมงค์ SSH สามารถให้เส้นทางที่ปลอดภัยผ่านทางอินเทอร์เน็ตผ่านไฟร์วอลล์ไปยังเครื่องเสมือน

IANAได้มอบหมายTCP พอร์ต 22, UDPพอร์ต 22 และSCTP 22 พอร์ตสำหรับโปรโตคอลนี้ IANA ได้ระบุพอร์ต TCP มาตรฐาน 22 สำหรับเซิร์ฟเวอร์ SSH เป็นหนึ่งในพอร์ตที่รู้จักกันดีในช่วงต้นปี 2544 SSH ยังสามารถรันโดยใช้SCTPแทน TCP เป็นโปรโตคอลเลเยอร์การขนส่งที่มุ่งเน้นการเชื่อมต่อ

โดยทั่วไปโปรแกรมไคลเอ็นต์ SSH จะใช้สำหรับสร้างการเชื่อมต่อกับ SSH daemon ที่ยอมรับการเชื่อมต่อระยะไกล ทั้งสองมักจะนำเสนอในที่ทันสมัยที่สุดระบบปฏิบัติการรวมทั้งMacOSกระจายมากที่สุดของลินุกซ์ , OpenBSD , FreeBSD , NetBSD , Solaris และ OpenVMS โดยเฉพาะอย่างยิ่งWindowsรุ่นก่อนหน้า Windows 10 เวอร์ชัน 1709 จะไม่มี SSH ตามค่าเริ่มต้น กรรมสิทธิ์ , ฟรีแวร์และโอเพนซอร์ส (เช่นฉาบ และรุ่นของOpenSSHซึ่งเป็นส่วนหนึ่งของ Cygwin ) รุ่นระดับต่าง ๆ ของความซับซ้อนและมีอยู่ครบถ้วน ตัวจัดการไฟล์สำหรับระบบที่เหมือน UNIX (เช่น Konqueror ) สามารถใช้โปรโตคอลFISHเพื่อจัดเตรียม GUI แบบแบ่งบานหน้าต่างด้วยการลากแล้วปล่อย โปรแกรม Windows โอเพนซอร์ส WinSCP ให้ความสามารถในการจัดการไฟล์ที่คล้ายกัน (การซิงโครไนซ์คัดลอกการลบระยะไกล) โดยใช้ PuTTY เป็นแบ็คเอนด์ ทั้ง WinSCP และ PuTTY มีให้ในแพ็กเกจเพื่อเรียกใช้โดยตรงจากไดรฟ์ USB โดยไม่ต้องติดตั้งบนเครื่องไคลเอนต์ การตั้งค่าเซิร์ฟเวอร์ SSH ใน Windows โดยทั่วไปจะเกี่ยวข้องกับการเปิดใช้งานคุณสมบัติในแอพการตั้งค่า ในWindows 10 เวอร์ชัน 1709มีพอร์ต Win32 อย่างเป็นทางการของ OpenSSH

อ้างอิง

โปรโตคอล Secure Shell, [ออนไลน์], เข้าถึงได้จาก https://sawadee.wiki/wiki/Secure_Shell

Secure Shell - วิกิพีเดีย , [ออนไลน์], เข้าถึงได้จาก https://th.wikipedia.org/wiki/Secure_Shell

SSH คืออะไรและทำงานอย่างไร , [ออนไลน์], เข้าถึงได้จาก https://heritage-offshore.com/page-38/ssh/

ทำความรู้จักกับ SSH (Secure Shell) คืออะไร Protocol สำหรับติดต่อ (mindphp.com)

SSH ย่อมาจาก Secure Shell เป็นโปรโตคอลเครือข่ายเข้ารหัสที่ใช้สำหรับการสื่อสารที่ปลอดภัยผ่านเครือข่ายที่ไม่ปลอดภัย มีช่องสัญญาณที่ปลอดภัยระหว่างอุปกรณ์สองเครื่อง ช่วยให้สามารถสื่อสารและแลกเปลี่ยนข้อมูลได้อย่างปลอดภัย

SSH ย่อมาจาก Secure Shell ซึ่งเป็นวิธีการเชื่อมต่อกับคอมพิวเตอร์เครื่องอื่นผ่านทางอินเทอร์เน็ตอย่างปลอดภัย ช่วยให้คุณเข้าถึงและควบคุมคอมพิวเตอร์จากระยะไกลราวกับว่าคุณนั่งอยู่ตรงหน้า โดยทั่วไปจะใช้โดยผู้ดูแลระบบเพื่อจัดการเซิร์ฟเวอร์หรือโดยบุคคลเพื่อถ่ายโอนไฟล์ระหว่างคอมพิวเตอร์อย่างปลอดภัย

Secure Shell หรือ SSH เป็นโปรโตคอลเครือข่ายที่ใช้กันอย่างแพร่หลายซึ่งให้การสื่อสารที่ปลอดภัยระหว่างอุปกรณ์สองเครื่องผ่านเครือข่ายที่ไม่ปลอดภัย โดยทั่วไปจะใช้ในศูนย์ข้อมูลและองค์กรขนาดใหญ่สำหรับการดูแลระบบและการถ่ายโอนไฟล์ SSH ถือเป็นทางเลือกที่ปลอดภัยกว่าโปรโตคอลเชลล์ระยะไกลที่ไม่ปลอดภัย เนื่องจากใช้กระบวนทัศน์ไคลเอนต์เซิร์ฟเวอร์และการตรวจสอบรหัสผ่านที่รัดกุมและการเข้ารหัสคีย์สาธารณะ

โปรโตคอล SSH มีสามเลเยอร์: เลเยอร์การขนส่ง เลเยอร์การรับรองความถูกต้อง และเลเยอร์การเชื่อมต่อ ชั้นการขนส่งให้การรักษาความลับ ความสมบูรณ์ และความถูกต้องของข้อมูลที่กำลังส่ง ชั้นการตรวจสอบยืนยันตัวตนของไคลเอนต์และเซิร์ฟเวอร์ ในขณะที่ชั้นการเชื่อมต่อสร้างการเชื่อมต่อที่ปลอดภัยระหว่างไคลเอ็นต์และเซิร์ฟเวอร์ สามารถใช้ SSH เพื่อวัตถุประสงค์ที่หลากหลาย รวมถึงการเข้าสู่ระบบจากระยะไกลและการดำเนินการบรรทัดคำสั่ง การถ่ายโอนไฟล์ และการอุโมงค์ของโปรโตคอลอื่นๆ

โดยรวมแล้ว SSH เป็นเครื่องมือสำคัญสำหรับการสื่อสารที่ปลอดภัยผ่านเครือข่ายที่ไม่ปลอดภัย การใช้งานอย่างแพร่หลายในสภาพแวดล้อมขององค์กรและศูนย์ข้อมูลเป็นเครื่องพิสูจน์ถึงคุณลักษณะด้านความน่าเชื่อถือและความปลอดภัย ในบทความต่อไปนี้ เราจะสำรวจพื้นฐานของ SSH รวมถึงประวัติ วิธีการทำงาน และกรณีการใช้งานต่างๆ

SSH คืออะไร?

Secure Shell (SSH) เป็นโปรโตคอลเครือข่ายที่เปิดใช้งานการสื่อสารที่ปลอดภัยระหว่างอุปกรณ์สองเครื่อง SSH ได้รับการออกแบบให้เป็นทางเลือกที่ปลอดภัยแทนโปรโตคอลเชลล์ระยะไกลที่ไม่ปลอดภัย เช่น Telnet และ RSH ให้ช่องทางที่ปลอดภัยระหว่างไคลเอนต์และเซิร์ฟเวอร์ ทำให้ผู้ใช้สามารถเข้าถึงและควบคุมอุปกรณ์จากระยะไกลได้

โปรโตคอล SSH

โปรโตคอล SSH มีสามเลเยอร์: เลเยอร์การขนส่ง เลเยอร์การตรวจสอบผู้ใช้ และเลเยอร์การเชื่อมต่อ ชั้นการขนส่งให้ความลับและความสมบูรณ์ของข้อมูลผ่านการเข้ารหัส ชั้นการตรวจสอบผู้ใช้ทำให้มั่นใจได้ว่าผู้ใช้ที่ได้รับอนุญาตเท่านั้นที่สามารถเข้าถึงระบบได้ ชั้นการเชื่อมต่อสร้างการเชื่อมต่อที่ปลอดภัยระหว่างไคลเอ็นต์และเซิร์ฟเวอร์

การใช้งาน SSH

มีการใช้งาน SSH หลายแบบรวมถึง OpenSSH, SSH.com และ PuTTY OpenSSH เป็นการนำชุดโปรโตคอล SSH ไปใช้แบบโอเพ่นซอร์สฟรี ซึ่งพัฒนาโดย OpenBSD Project SSH.com เป็นการดำเนินการเชิงพาณิชย์ของโปรโตคอล SSH ซึ่งให้การรักษาความปลอดภัยและการสนับสนุนระดับองค์กร PuTTY เป็นไคลเอนต์ SSH ยอดนิยมสำหรับ Windows ซึ่งนำเสนอส่วนต่อประสานที่เรียบง่ายและเป็นมิตรกับผู้ใช้

ลูกค้า SSH

ไคลเอนต์ SSH เป็นแอปพลิเคชันซอฟต์แวร์ที่อนุญาตให้ผู้ใช้เชื่อมต่อกับระบบระยะไกลโดยใช้โปรโตคอล SSH ไคลเอนต์ SSH ยอดนิยมบางตัว ได้แก่ PuTTY, OpenSSH และ WinSCP ไคลเอนต์ SSH จัดเตรียมอินเทอร์เฟซบรรทัดคำสั่งให้กับผู้ใช้สำหรับดำเนินการคำสั่งบนระบบระยะไกล เช่นเดียวกับอินเทอร์เฟซแบบกราฟิกสำหรับการถ่ายโอนไฟล์และงานอื่นๆ

ไคลเอนต์ SSH ยังรองรับการลงชื่อเพียงครั้งเดียว (SSO) ผ่านการใช้คีย์ SSH คีย์ SSH เป็นคู่ของคีย์เข้ารหัสที่ใช้ในการรับรองความถูกต้องไคลเอ็นต์กับเซิร์ฟเวอร์ รหัสส่วนตัวจะถูกเก็บไว้ในเครื่องท้องถิ่นในขณะที่รหัสสาธารณะจะถูกเก็บไว้ในเซิร์ฟเวอร์ระยะไกล สิ่งนี้ทำให้ผู้ใช้สามารถเข้าสู่เซิร์ฟเวอร์ระยะไกลโดยไม่ต้องป้อนชื่อผู้ใช้และรหัสผ่าน

ใช้กรณี

SSH มักใช้โดยผู้ดูแลระบบเพื่อเชื่อมต่อกับเซิร์ฟเวอร์ระยะไกลอย่างปลอดภัย นอกจากนี้ยังใช้สำหรับการถ่ายโอนไฟล์ ระบบสำรองข้อมูล และเครื่องมือการจัดการการกำหนดค่า สามารถใช้ SSH สำหรับงานต่างๆ รวมถึงการรันสคริปต์ การจัดการฐานข้อมูล และการตรวจสอบเอาต์พุตของระบบ

SSH เป็นเครื่องมือที่มีคุณค่าสำหรับการรักษาความปลอดภัยข้อมูล โดยเป็นวิธีการที่ปลอดภัยสำหรับการเข้าถึงและการควบคุมจากระยะไกล มีการใช้กันอย่างแพร่หลายในอุตสาหกรรมการพัฒนาซอฟต์แวร์ โดยมีที่เก็บโค้ดมากมาย เช่น GitHub ซึ่งรองรับ SSH เพื่อการถ่ายโอนไฟล์ที่ปลอดภัย

โดยสรุป SSH เป็นโปรโตคอลการสื่อสารเครือข่ายที่ปลอดภัยซึ่งจัดเตรียมช่องสัญญาณที่ปลอดภัยระหว่างไคลเอ็นต์และเซิร์ฟเวอร์ ผู้ดูแลระบบและนักพัฒนาซอฟต์แวร์ใช้กันอย่างแพร่หลายสำหรับการเข้าถึงระยะไกลและการถ่ายโอนไฟล์ ไคลเอนต์ SSH เช่น PuTTY และ WinSCP มอบอินเทอร์เฟซที่เรียบง่ายและเป็นมิตรกับผู้ใช้สำหรับการดำเนินการคำสั่งและการถ่ายโอนไฟล์

โปรโตคอล SSH

โปรโตคอล SSH คืออะไร?

โปรโตคอล SSH หรือที่เรียกว่า Secure Shell เป็นโปรโตคอลเครือข่ายเข้ารหัสที่ให้วิธีที่ปลอดภัยในการเข้าถึงและจัดการอุปกรณ์และเซิร์ฟเวอร์ระยะไกล เป็นโปรโตคอลที่ใช้กันอย่างแพร่หลายซึ่งนำเสนอการเข้าสู่ระบบระยะไกลที่ปลอดภัย การถ่ายโอนไฟล์ และบริการเครือข่ายอื่นๆ ผ่านเครือข่ายที่ไม่ปลอดภัย

โปรโตคอล SSH ทำงานอย่างไร

โปรโตคอล SSH ทำงานโดยสร้างช่องทางที่ปลอดภัยระหว่างอุปกรณ์สองเครื่อง ไคลเอ็นต์และเซิร์ฟเวอร์ ช่องสัญญาณถูกเข้ารหัส ซึ่งหมายความว่าข้อมูลทั้งหมดที่ส่งระหว่างอุปกรณ์ทั้งสองได้รับการปกป้องจากการเข้าถึงโดยไม่ได้รับอนุญาต กระบวนการเข้ารหัสใช้การผสมผสานระหว่างอัลกอริทึมการเข้ารหัสแบบสมมาตรและไม่สมมาตร ซึ่งรับประกันการรักษาความลับ ความสมบูรณ์ และความถูกต้องของข้อมูลที่ส่ง

ในการสร้างการเชื่อมต่อ อุปกรณ์ไคลเอนต์จะส่งคำขอไปยังเซิร์ฟเวอร์เพื่อเริ่มต้นโปรโตคอล SSH จากนั้นเซิร์ฟเวอร์จะตอบสนองด้วยการส่งรหัสสาธารณะไปยังไคลเอนต์ ซึ่งไคลเอ็นต์ใช้ในการเข้ารหัสคีย์เซสชันแบบสุ่ม จากนั้นคีย์เซสชันที่เข้ารหัสจะถูกส่งกลับไปยังเซิร์ฟเวอร์ ซึ่งใช้คีย์ส่วนตัวเพื่อถอดรหัส เมื่อถอดรหัสเซสชันคีย์แล้ว เซิร์ฟเวอร์และไคลเอ็นต์สามารถใช้คีย์ดังกล่าวเพื่อเข้ารหัสและถอดรหัสข้อมูลที่ส่งระหว่างกันได้

คีย์ SSH

คีย์ SSH เป็นส่วนประกอบที่สำคัญของโปรโตคอล SSH ใช้เพื่อตรวจสอบสิทธิ์อุปกรณ์ไคลเอนต์และเซิร์ฟเวอร์และสร้างการเชื่อมต่อที่ปลอดภัยระหว่างกัน คีย์ SSH มาเป็นคู่ คีย์สาธารณะและคีย์ส่วนตัว รหัสสาธารณะจะถูกแชร์กับเซิร์ฟเวอร์ ในขณะที่รหัสส่วนตัวจะถูกเก็บไว้ในอุปกรณ์ไคลเอนต์

เมื่ออุปกรณ์ไคลเอนต์เชื่อมต่อกับเซิร์ฟเวอร์ เซิร์ฟเวอร์จะส่งรหัสสาธารณะไปยังไคลเอนต์ จากนั้นไคลเอนต์จะใช้รหัสสาธารณะเพื่อเข้ารหัสเซสชันคีย์แบบสุ่ม ซึ่งจะถูกส่งไปยังเซิร์ฟเวอร์ เซิร์ฟเวอร์ใช้รหัสส่วนตัวเพื่อถอดรหัสรหัสเซสชัน ซึ่งช่วยให้อุปกรณ์ทั้งสองสร้างการเชื่อมต่อที่ปลอดภัย

โดยสรุป โปรโตคอล SSH เป็นวิธีที่ปลอดภัยในการเข้าถึงและจัดการอุปกรณ์และเซิร์ฟเวอร์ระยะไกล ใช้การเข้ารหัสเพื่อปกป้องข้อมูลที่ส่งระหว่างอุปกรณ์และอาศัยคีย์ SSH ในการรับรองความถูกต้องและสร้างการเชื่อมต่อที่ปลอดภัย

การใช้งาน SSH

SSH ถูกนำมาใช้กับแพลตฟอร์มคอมพิวเตอร์ส่วนใหญ่ รวมถึง Windows, Linux, Unix และ macOS ต่อไปนี้คือการใช้งาน SSH ที่ได้รับความนิยมมากที่สุดบางส่วน:

OpenSSH

OpenSSH เป็นการนำโปรโตคอล SSH ไปใช้แบบโอเพ่นซอร์ส เป็นการใช้งาน SSH ที่พบได้บ่อยที่สุดบนระบบที่ใช้ Unix รวมถึง macOS OpenSSH ให้การเข้าถึงระยะไกลที่ปลอดภัยและความสามารถในการถ่ายโอนไฟล์ รวมถึงฟังก์ชันการสร้างช่องสัญญาณ รองรับวิธีการรับรองความถูกต้องที่หลากหลาย รวมถึงการตรวจสอบสิทธิ์ด้วยคีย์สาธารณะ Kerberos และอื่นๆ

PuTTY

PuTTY เป็นไคลเอนต์ SSH แบบโอเพ่นซอร์สฟรีสำหรับ Windows มีส่วนติดต่อผู้ใช้แบบกราฟิกสำหรับการเชื่อมต่อ SSH ตลอดจนการเชื่อมต่อ Telnet และ Rlogin PuTTY รองรับวิธีการยืนยันตัวตนที่หลากหลาย รวมถึงการตรวจสอบสิทธิ์ด้วยคีย์สาธารณะ การตรวจสอบสิทธิ์ด้วยรหัสผ่าน และอื่นๆ นอกจากนี้ยังมีคุณลักษณะต่างๆ เช่น การส่งต่อ X11 การส่งต่อพอร์ต และการจัดการคีย์ SSH

WinSCP

WinSCP เป็นไคลเอ็นต์ SSH และ SFTP แบบโอเพ่นซอร์สฟรีสำหรับ Windows มีส่วนติดต่อผู้ใช้แบบกราฟิกสำหรับการถ่ายโอนไฟล์ที่ปลอดภัยระหว่างระบบโลคัลและรีโมต WinSCP รองรับวิธีการตรวจสอบความถูกต้องที่หลากหลาย รวมถึงการตรวจสอบสิทธิ์ด้วยคีย์สาธารณะ การตรวจสอบสิทธิ์ด้วยรหัสผ่าน และอื่นๆ นอกจากนี้ยังมีคุณสมบัติเช่น synchronization, Scripting และการแก้ไขไฟล์

โดยสรุป OpenSSH, PuTTY และ WinSCP เป็นการใช้งาน SSH ที่ได้รับความนิยมมากที่สุด มีการเข้าถึงระยะไกลที่ปลอดภัยและความสามารถในการถ่ายโอนไฟล์ ตลอดจนฟังก์ชันการสร้างช่องสัญญาณ รองรับวิธีการรับรองความถูกต้องที่หลากหลายและรวมถึงคุณสมบัติต่างๆ เช่น การส่งต่อ X11 การส่งต่อพอร์ต และการแก้ไขไฟล์

ลูกค้า SSH

ไคลเอนต์ SSH เป็นโปรแกรมที่ช่วยให้ผู้ใช้สร้างการเชื่อมต่อ SSH ที่ปลอดภัยและรับรองความถูกต้องไปยังเซิร์ฟเวอร์ SSH พร้อมใช้งานสำหรับระบบปฏิบัติการหลัก ได้แก่ Unix เวอร์ชันต่างๆ Microsoft Windows และ IBM z/OS ไคลเอนต์ SSH ยอดนิยมบางตัว ได้แก่ OpenSSH, PuTTY และ Cyberduck

ไคลเอ็นต์ SSH คืออะไร

ไคลเอนต์ SSH เป็นโปรแกรมที่ช่วยให้ผู้ใช้สามารถเชื่อมต่อกับเซิร์ฟเวอร์ SSH ได้อย่างปลอดภัย ช่วยให้ผู้ใช้สามารถดำเนินการคำสั่งบนเซิร์ฟเวอร์ระยะไกล ถ่ายโอนไฟล์ระหว่างอุปกรณ์สองเครื่อง และจัดการอุปกรณ์เครือข่ายจากระยะไกล ไคลเอนต์ SSH ใช้โปรโตคอล SSH เพื่อเข้ารหัสข้อมูลและสร้างการเชื่อมต่อที่ปลอดภัยระหว่างไคลเอ็นต์และเซิร์ฟเวอร์

วิธีใช้ไคลเอ็นต์ SSH

การใช้ไคลเอนต์ SSH นั้นค่อนข้างง่าย ผู้ใช้สามารถเปิดโปรแกรมและป้อนที่อยู่ IP หรือชื่อโดเมนของเซิร์ฟเวอร์ระยะไกลที่ต้องการเชื่อมต่อ จากนั้นพวกเขาจะได้รับแจ้งให้ป้อนชื่อผู้ใช้และรหัสผ่านเพื่อรับรองความถูกต้องของการเชื่อมต่อ

เมื่อเชื่อมต่อแล้ว ผู้ใช้สามารถดำเนินการคำสั่งบนอินเทอร์เฟซบรรทัดคำสั่งของเซิร์ฟเวอร์ระยะไกล หรือถ่ายโอนไฟล์โดยใช้ SSH File Transfer Protocol (SFTP) ไคลเอ็นต์ SSH บางตัวยังรองรับโปรโตคอลอื่นๆ เช่น FTP และ rlogin

โปรโตคอลการถ่ายโอนไฟล์ SSH

SSH File Transfer Protocol (SFTP) เป็นโปรโตคอลการถ่ายโอนไฟล์ที่ปลอดภัยที่ช่วยให้ผู้ใช้สามารถถ่ายโอนไฟล์ระหว่างอุปกรณ์สองเครื่องผ่านการเชื่อมต่อ SSH มีคุณลักษณะด้านความปลอดภัยแบบเดียวกับ SSH รวมถึงการเข้ารหัสข้อมูลระหว่างการส่งและการรับรองความถูกต้องของการเชื่อมต่อ

SFTP มักใช้เป็นทางเลือกแทนโปรโตคอลการถ่ายโอนไฟล์อื่นๆ เช่น FTP ซึ่งไม่ได้ให้ความปลอดภัยในระดับเดียวกัน ช่วยให้ผู้ใช้สามารถถ่ายโอนไฟล์ได้อย่างปลอดภัยและมีประสิทธิภาพ ทำให้เป็นตัวเลือกยอดนิยมสำหรับธุรกิจและบุคคลที่ต้องการถ่ายโอนข้อมูลที่ละเอียดอ่อนทางอินเทอร์เน็ต

โดยรวมแล้ว ไคลเอนต์ SSH เป็นเครื่องมือที่จำเป็นสำหรับทุกคนที่ต้องการจัดการเซิร์ฟเวอร์ระยะไกลหรือถ่ายโอนไฟล์อย่างปลอดภัยผ่านทางอินเทอร์เน็ต พวกเขานำเสนอวิธีที่เชื่อถือได้และปลอดภัยในการสร้างการเชื่อมต่อและถ่ายโอนข้อมูล ทำให้เป็นตัวเลือกยอดนิยมสำหรับธุรกิจและบุคคลทั่วไป

อ่านเพิ่มเติม

SSH (Secure Shell) เป็นโปรโตคอลเครือข่ายที่ให้วิธีที่ปลอดภัยในการเข้าถึงและสื่อสารกับเครื่องระยะไกลผ่านเครือข่ายที่ไม่ปลอดภัย ได้รับการออกแบบให้เป็นทางเลือกที่ปลอดภัยแทนโปรโตคอลเชลล์ระยะไกลที่ไม่ปลอดภัย และถูกใช้อย่างกว้างขวางโดยผู้ดูแลระบบเครือข่ายและนักพัฒนาเพื่อจัดการระบบระยะไกลและแอปพลิเคชัน รันคำสั่ง แชร์ไฟล์ และอื่นๆ แอปพลิเคชัน SSH ใช้สถาปัตยกรรมไคลเอนต์-เซิร์ฟเวอร์ โดยเชื่อมต่ออินสแตนซ์ไคลเอนต์ SSH กับเซิร์ฟเวอร์ SSH โปรโตคอล SSH มีสามเลเยอร์: เลเยอร์การขนส่ง เลเยอร์การรับรองความถูกต้อง และเลเยอร์การเชื่อมต่อ (แหล่งที่มา: ฟีนิกซ์NAP, วิกิพีเดีย, กี๊กแฟลร์)