Ransomware

From Wikipedia, the free encyclopedia

Ransomware is a type of cryptovirological malware that permanently block access to the victim’s personal data unless a ransom is paid. While some simple ransomware may lock the system without damaging any files, more advanced malware uses a technique called cryptoviral extortion. It encrypts the victim’s files, making them inaccessible, and demands a ransom payment to decrypt them.[1][2][3][4][5] In a properly implemented cryptoviral extortion attack, recovering the files without the decryption key is an intractable problem, and difficult to trace digital currencies such as paysafecard or Bitcoin and other cryptocurrencies are used for the ransoms, making tracing and prosecuting the perpetrators difficult.

Ransomware attacks are typically carried out using a Trojan disguised as a legitimate file that the user is tricked into downloading or opening when it arrives as an email attachment. However, one high-profile example, the WannaCry worm, traveled automatically between computers without user interaction.[6]

Starting as early as 1989 with the first documented ransomware known as the AIDS trojan, the use of ransomware scams has grown internationally.[7][8][9] There were 181.5 million ransomware attacks in the first six months of 2018. This record marks a 229% increase over this same time frame in 2017.[10] In June 2014, vendor McAfee released data showing that it had collected more than double the number of ransomware samples that quarter than it had in the same quarter of the previous year.[11] CryptoLocker was particularly successful, procuring an estimated US$3 million before it was taken down by authorities,[12] and CryptoWall was estimated by the US Federal Bureau of Investigation (FBI) to have accrued over US$18 million by June 2015.[13] In 2020, the IC3 received 2,474 complaints identified as ransomware with adjusted losses of over $29.1 million. The losses could be more than that, according to the FBI.[14] Globally, according to Statistica, there were about 623 million ransomware attacks in 2021, and 493 million in 2022.[15]

Operation

The concept of file-encrypting ransomware was invented and implemented by Young and Yung at Columbia University and was presented at the 1996 IEEE Security & Privacy conference. It is called cryptoviral extortion and it was inspired by the fictional facehugger in the movie Alien.[16] Cryptoviral extortion is the following three-round protocol carried out between the attacker and the victim.[1]

- [attacker→victim] The attacker generates a key pair and places the corresponding public key in the malware. The malware is released.

- [victim→attacker] To carry out the cryptoviral extortion attack, the malware generates a random symmetric key and encrypts the victim’s data with it. It uses the public key in the malware to encrypt the symmetric key. This is known as hybrid encryption and it results in a small asymmetric ciphertext as well as the symmetric ciphertext of the victim’s data. It zeroizes the symmetric key and the original plaintext data to prevent recovery. It puts up a message to the user that includes the asymmetric ciphertext and how to pay the ransom. The victim sends the asymmetric ciphertext and e-money to the attacker.

- [attacker→victim] The attacker receives the payment, deciphers the asymmetric ciphertext with the attacker’s private key, and sends the symmetric key to the victim. The victim deciphers the encrypted data with the needed symmetric key thereby completing the cryptovirology attack.

The symmetric key is randomly generated and will not assist other victims. At no point is the attacker’s private key exposed to victims and the victim need only send a very small ciphertext (the encrypted symmetric-cipher key) to the attacker.

Ransomware attacks are typically carried out using a Trojan, entering a system through, for example, a malicious attachment, embedded link in a Phishing email, or a vulnerability in a network service. The program then runs a payload, which locks the system in some fashion, or claims to lock the system but does not (e.g., a scareware program). Payloads may display a fake warning purportedly by an entity such as a law enforcement agency, falsely claiming that the system has been used for illegal activities, contains content such as pornography and “pirated” media.[17][18][19]

Some payloads consist simply of an application designed to lock or restrict the system until payment is made, typically by setting the Windows Shell to itself,[20] or even modifying the master boot record and/or partition table to prevent the operating system from booting until it is repaired.[21] The most sophisticated payloads encrypt files, with many using strong encryption to encrypt the victim’s files in such a way that only the malware author has the needed decryption key.[1][22][23]

Payment is virtually always the goal, and the victim is coerced into paying for the ransomware to be removed either by supplying a program that can decrypt the files, or by sending an unlock code that undoes the payload’s changes. While the attacker may simply take the money without returning the victim’s files, it is in the attacker’s best interest to perform the decryption as agreed, since victims will stop sending payments if it becomes known that they serve no purpose. A key element in making ransomware work for the attacker is a convenient payment system that is hard to trace. A range of such payment methods have been used, including wire transfers, premium-rate text messages,[24] pre-paid voucher services such as paysafecard,[7][25][26] and the Bitcoin cryptocurrency.[27][28][29]

In May 2020, vendor Sophos reported that the global average cost to remediate a ransomware attack (considering downtime, people time, device cost, network cost, lost opportunity and ransom paid) was $761,106. Ninety-five percent of organizations that paid the ransom had their data restored.[30]

History

Encrypting ransomware

The first known malware extortion attack, the “AIDS Trojan” written by Joseph Popp in 1989, had a design failure so severe it was not necessary to pay the extortionist at all. Its payload hid the files on the hard drive and encrypted only their names, and displayed a message claiming that the user’s license to use a certain piece of software had expired. The user was asked to pay US$189 to “PC Cyborg Corporation” in order to obtain a repair tool even though the decryption key could be extracted from the code of the Trojan. The Trojan was also known as “PC Cyborg”. Popp was declared mentally unfit to stand trial for his actions, but he promised to donate the profits from the malware to fund AIDS research.[31]

The idea of abusing anonymous cash systems to safely collect ransom from human kidnapping was introduced in 1992 by Sebastiaan von Solms and David Naccache.[32] This electronic money collection method was also proposed for cryptoviral extortion attacks.[1] In the von Solms-Naccache scenario a newspaper publication was used (since bitcoin ledgers did not exist at the time the paper was written).

The notion of using public key cryptography for data kidnapping attacks was introduced in 1996 by Adam L. Young and Moti Yung. Young and Yung critiqued the failed AIDS Information Trojan that relied on symmetric cryptography alone, the fatal flaw being that the decryption key could be extracted from the Trojan, and implemented an experimental proof-of-concept cryptovirus on a Macintosh SE/30 that used RSA and the Tiny Encryption Algorithm (TEA) to hybrid encrypt the victim’s data. Since public key cryptography is used, the virus only contains the encryption key. The attacker keeps the corresponding private decryption key private. Young and Yung’s original experimental cryptovirus had the victim send the asymmetric ciphertext to the attacker who deciphers it and returns the symmetric decryption key it contains to the victim for a fee. Long before electronic money existed Young and Yung proposed that electronic money could be extorted through encryption as well, stating that “the virus writer can effectively hold all of the money ransom until half of it is given to him. Even if the e-money was previously encrypted by the user, it is of no use to the user if it gets encrypted by a cryptovirus”.[1] They referred to these attacks as being “cryptoviral extortion”, an overt attack that is part of a larger class of attacks in a field called cryptovirology, which encompasses both overt and covert attacks.[1] The cryptoviral extortion protocol was inspired by the parasitic relationship between H. R. Giger’s facehugger and its host in the movie Alien.[1][16]

Examples of extortionate ransomware became prominent in May 2005.[33] By mid-2006, Trojans such as Gpcode, TROJ.RANSOM.A, Archiveus, Krotten, Cryzip, and MayArchive began utilizing more sophisticated RSA encryption schemes, with ever-increasing key-sizes. Gpcode.AG, which was detected in June 2006, was encrypted with a 660-bit RSA public key.[34] In June 2008, a variant known as Gpcode.AK was detected. Using a 1024-bit RSA key, it was believed large enough to be computationally infeasible to break without a concerted distributed effort.[35][36][37][38]

Encrypting ransomware returned to prominence in late 2013 with the propagation of CryptoLocker—using the Bitcoin digital currency platform to collect ransom money. In December 2013, ZDNet estimated based on Bitcoin transaction information that between 15 October and 18 December, the operators of CryptoLocker had procured about US$27 million from infected users.[39] The CryptoLocker technique was widely copied in the months following, including CryptoLocker 2.0 (thought not to be related to CryptoLocker), CryptoDefense (which initially contained a major design flaw that stored the private key on the infected system in a user-retrievable location, due to its use of Windows’ built-in encryption APIs),[28][40][41][42] and the August 2014 discovery of a Trojan specifically targeting network-attached storage devices produced by Synology.[43] In January 2015, it was reported that ransomware-styled attacks have occurred against individual websites via hacking, and through ransomware designed to target Linux-based web servers.[44][45][46]

In some infections, there is a two-stage payload, common in many malware systems. The user is tricked into running a script, which downloads the main virus and executes it. In early versions of the dual-payload system, the script was contained in a Microsoft Office document with an attached VBScript macro, or in a windows scripting facility (WSF) file. As detection systems started blocking these first stage payloads, the Microsoft Malware Protection Center identified a trend away toward LNK files with self-contained Microsoft Windows PowerShell scripts.[47] In 2016, PowerShell was found to be involved in nearly 40% of endpoint security incidents,[48]

Some ransomware strains have used proxies tied to Tor hidden services to connect to their command and control servers, increasing the difficulty of tracing the exact location of the criminals.[49][50] Furthermore, dark web vendors have increasingly[when?] started to offer the technology as a service, wherein ransomware is sold, ready for deployment on victims’ machines, on a subscription basis, similarly to Adobe Creative Cloud or Office 365.[50][51][52]

Symantec has classified ransomware to be the most dangerous cyber threat.[53]

Non-encrypting ransomware

In August 2010, Russian authorities arrested nine individuals connected to a ransomware Trojan known as WinLock. Unlike the previous Gpcode Trojan, WinLock did not use encryption. Instead, WinLock trivially restricted access to the system by displaying pornographic images and asked users to send a premium-rate SMS (costing around US$10) to receive a code that could be used to unlock their machines. The scam hit numerous users across Russia and neighbouring countries—reportedly earning the group over US$16 million.[19][54]

In 2011, a ransomware Trojan surfaced that imitated the Windows Product Activation notice, and informed users that a system’s Windows installation had to be re-activated due to “[being a] victim of fraud”. An online activation option was offered (like the actual Windows activation process), but was unavailable, requiring the user to call one of six international numbers to input a 6-digit code. While the malware claimed that this call would be free, it was routed through a rogue operator in a country with high international phone rates, who placed the call on hold, causing the user to incur large international long-distance charges.[17]

In February 2013, a ransomware Trojan based on the Stamp.EK exploit kit surfaced; the malware was distributed via sites hosted on the project hosting services SourceForge and GitHub that claimed to offer “fake nude pics” of celebrities.[55] In July 2013, an OS X-specific ransomware Trojan surfaced, which displays a web page that accuses the user of downloading pornography. Unlike its Windows-based counterparts, it does not block the entire computer, but simply exploits the behaviour of the web browser itself to frustrate attempts to close the page through normal means.[56]

In July 2013, a 21-year-old man from Virginia, whose computer coincidentally did contain pornographic photographs of underage girls with whom he had conducted sexualized communications, turned himself in to police after receiving and being deceived by FBI MoneyPak Ransomware accusing him of possessing child pornography. An investigation discovered the incriminating files, and the man was charged with child sexual abuse and possession of child pornography.[57]

Exfiltration (Leakware / Doxware)

The converse of ransomware is a cryptovirology attack invented by Adam L. Young that threatens to publish stolen information from the victim’s computer system rather than deny the victim access to it.[58] In a leakware attack, malware exfiltrates sensitive host data either to the attacker or alternatively, to remote instances of the malware, and the attacker threatens to publish the victim’s data unless a ransom is paid. The attack was presented at West Point in 2003 and was summarized in the book Malicious Cryptography as follows, “The attack differs from the extortion attack in the following way. In the extortion attack, the victim is denied access to its own valuable information and has to pay to get it back, where in the attack that is presented here the victim retains access to the information but its disclosure is at the discretion of the computer virus”.[59] The attack is rooted in game theory and was originally dubbed “non-zero sum games and survivable malware”. The attack can yield monetary gain in cases where the malware acquires access to information that may damage the victim user or organization, e.g., the reputational damage that could result from publishing proof that the attack itself was a success.

Common targets for exfiltration include:

- third party information stored by the primary victim (such as customer account information or health records);

- information proprietary to the victim (such as trade secrets and product information)

- embarrassing information (such as the victim’s health information or information about the victim’s personal past)

Exfiltration attacks are usually targeted, with a curated victim list, and often preliminary surveillance of the victim’s systems to find potential data targets and weaknesses.[60][61]

Mobile ransomware

With the increased popularity of ransomware on PC platforms, ransomware targeting mobile operating systems has also proliferated. Typically, mobile ransomware payloads are blockers, as there is little incentive to encrypt data since it can be easily restored via online synchronization.[62] Mobile ransomware typically targets the Android platform, as it allows applications to be installed from third-party sources.[62][63] The payload is typically distributed as an APK file installed by an unsuspecting user; it may attempt to display a blocking message over top of all other applications,[63] while another used a form of clickjacking to cause the user to give it “device administrator” privileges to achieve deeper access to the system.[64]

Different tactics have been used on iOS devices, such as exploiting iCloud accounts and using the Find My iPhone system to lock access to the device.[65] On iOS 10.3, Apple patched a bug in the handling of JavaScript pop-up windows in Safari that had been exploited by ransomware websites.[66] It recently[when?] has been shown that ransomware may also target ARM architectures like those that can be found in various Internet-of-Things (IoT) devices, such as Industrial IoT edge devices.[67]

In August 2019 researchers demonstrated it’s possible to infect DSLR cameras with ransomware.[68] Digital cameras often use Picture Transfer Protocol (PTP - standard protocol used to transfer files.) Researchers found that it was possible to exploit vulnerabilities in the protocol to infect target camera(s) with ransomware (or execute any arbitrary code). This attack was presented at the Defcon security conference in Las Vegas as a proof of concept attack (not as actual armed malware).

Progression of attacks

Summarising the progression of ransomware: the first attacks were on random users, typically infected through email attachments sent by small groups of criminals, demanding a few hundred dollars in cryptocurrency to unlock files (typically a private individual’s photographs and documents) that the ransomware had encrypted. As ransomware matured as a business, organised gangs entered the field, advertising on the dark Web for experts, and outsourcing functions. This led to improvement in the quality of ransomware and its success. Rather than random emails, the gangs stole credentials, found vulnerabilities in target networks, and improved the malware to avoid detection by anti-malware scanners. Ransoms demanded escalated into the much larger sums (millions) that an enterprise would pay to recover its data, rather than what an individual would pay for their documents (hundreds). In late 2019 ransomware group Maze downloaded companies’ sensitive files before locking them, and threatened to leak the data publicly if the ransom was not paid; in at least one case they did this. Many other gangs followed; “leak sites” were created on the dark web where stolen data could be accessed. Later attacks focussed on the threat to leak data, without necessarily locking it—this negated the protection afforded victims by robust backup procedures. As of 2023 there is a risk of hostile governments using ransomware to conceal what is actually intelligence gathering.[69]

Notable attack targets

Further information: List of cyberattacks § Ransomware attacks

Notable software packages

Reveton

Main article: FBI MoneyPak Ransomware

A Reveton payload, fraudulently claiming that the user must pay a fine to the Metropolitan Police Service

In 2012, a major ransomware Trojan known as Reveton began to spread. Based on the Citadel Trojan (which, itself, is based on the Zeus Trojan), its payload displays a warning purportedly from a law enforcement agency claiming that the computer has been used for illegal activities, such as downloading unlicensed software or child pornography. Due to this behaviour, it is commonly referred to as the “Police Trojan”.[70][71][72] The warning informs the user that to unlock their system, they would have to pay a fine using a voucher from an anonymous prepaid cash service such as Ukash or paysafecard. To increase the illusion that the computer is being tracked by law enforcement, the screen also displays the computer’s IP address, while some versions display footage from a victim’s webcam to give the illusion that the user is being recorded.[7][73]

Reveton initially began spreading in various European countries in early 2012.[7] Variants were localized with templates branded with the logos of different law enforcement organizations based on the user’s country; for example, variants used in the United Kingdom contained the branding of organizations such as the Metropolitan Police Service and the Police National E-Crime Unit. Another version contained the logo of the royalty collection society PRS for Music, which specifically accused the user of illegally downloading music.[74] In a statement warning the public about the malware, the Metropolitan Police clarified that they would never lock a computer in such a way as part of an investigation.[7][18]

In May 2012, Trend Micro threat researchers discovered templates for variations for the United States and Canada, suggesting that its authors may have been planning to target users in North America.[75] By August 2012, a new variant of Reveton began to spread in the United States, claiming to require the payment of a $200 fine to the FBI using a MoneyPak card.[8][9][73] In February 2013, a Russian citizen was arrested in Dubai by Spanish authorities for his connection to a crime ring that had been using Reveton; ten other individuals were arrested on money laundering charges.[76] In August 2014, Avast Software reported that it had found new variants of Reveton that also distribute password-stealing malware as part of its payload.[77]

CryptoLocker

Main article: CryptoLocker

Encrypting ransomware reappeared in September 2013 with a Trojan known as CryptoLocker, which generated a 2048-bit RSA key pair and uploaded in turn to a command-and-control server, and used to encrypt files using a whitelist of specific file extensions. The malware threatened to delete the private key if a payment of Bitcoin or a pre-paid cash voucher was not made within 3 days of the infection. Due to the extremely large key size it uses, analysts and those affected by the Trojan considered CryptoLocker extremely difficult to repair.[27][78][79][80] Even after the deadline passed, the private key could still be obtained using an online tool, but the price would increase to 10 BTC—which cost approximately US$2300 as of November 2013.[81][82]

CryptoLocker was isolated by the seizure of the Gameover ZeuS botnet as part of Operation Tovar, as officially announced by the U.S. Department of Justice on 2 June 2014. The Department of Justice also publicly issued an indictment against the Russian hacker Evgeniy Bogachev for his alleged involvement in the botnet.[83][84] It was estimated that at least US$3 million was extorted with the malware before the shutdown.[12]

CryptoLocker.F and TorrentLocker

In September 2014, a wave of ransomware Trojans surfaced that first targeted users in Australia, under the names CryptoWall and CryptoLocker (which is, as with CryptoLocker 2.0, unrelated to the original CryptoLocker). The Trojans spread via fraudulent e-mails claiming to be failed parcel delivery notices from Australia Post; to evade detection by automatic e-mail scanners that follow all links on a page to scan for malware, this variant was designed to require users to visit a web page and enter a CAPTCHA code before the payload is actually downloaded, preventing such automated processes from being able to scan the payload. Symantec determined that these new variants, which it identified as CryptoLocker.F, were again, unrelated to the original CryptoLocker due to differences in their operation.[85][86] A notable victim of the Trojans was the Australian Broadcasting Corporation; live programming on its television news channel ABC News 24 was disrupted for half an hour and shifted to Melbourne studios due to a CryptoWall infection on computers at its Sydney studio.[87][88][89]

Another Trojan in this wave, TorrentLocker, initially contained a design flaw comparable to CryptoDefense; it used the same keystream for every infected computer, making the encryption trivial to overcome. However, this flaw was later fixed.[40] By late-November 2014, it was estimated that over 9,000 users had been infected by TorrentLocker in Australia alone, trailing only Turkey with 11,700 infections.[90]

CryptoWall

Another major ransomware Trojan targeting Windows, CryptoWall, first appeared in 2014. One strain of CryptoWall was distributed as part of a malvertising campaign on the Zedo ad network in late-September 2014 that targeted several major websites; the ads redirected to rogue websites that used browser plugin exploits to download the payload. A Barracuda Networks researcher also noted that the payload was signed with a digital signature in an effort to appear trustworthy to security software.[91] CryptoWall 3.0 used a payload written in JavaScript as part of an email attachment, which downloads executables disguised as JPG images. To further evade detection, the malware creates new instances of explorer.exe and svchost.exe to communicate with its servers. When encrypting files, the malware also deletes volume shadow copies and installs spyware that steals passwords and Bitcoin wallets.[92]

The FBI reported in June 2015 that nearly 1,000 victims had contacted the bureau’s Internet Crime Complaint Center to report CryptoWall infections, and estimated losses of at least $18 million.[13]

The most recent[when?] version, CryptoWall 4.0, enhanced its code to avoid antivirus detection, and encrypts not only the data in files but also the file names.[93]

Fusob

Fusob is a major family of mobile ransomware. Between April 2015 and March 2016, about 56 percent of accounted mobile ransomware was Fusob.[94]

Like most other pieces of ransomware, it employs scare tactics to extort a hefty sum from the user.[95] The app acts as if it were a notice from the authorities, demanding the victim to pay a fine from $100 to $200 USD or otherwise face a fictitious criminal charge. Fusob requests iTunes gift cards for payment, unlike most cryptocurrency-centric ransomware.

In order to infect devices, Fusob masquerades as a pornographic video player.[96] When it is installed, it first checks the device’s system language. If the language is Russian or Eastern-European, Fusob remains dormant. Otherwise, it locks the device and demands ransom. About 40% of victims are in Germany, while the United Kingdom encompasses 14.5% of victims and the US encompasses 11.4%. Fusob and Small (another family of ransomware) represented over 93% of mobile ransomware between 2015 and 2016.

WannaCry

Main article: WannaCry ransomware attack

In May 2017, the WannaCry ransomware attack spread through the Internet, using an exploit vector named EternalBlue, which was allegedly leaked from the U.S. National Security Agency. The ransomware attack, unprecedented in scale,[97] infected more than 230,000 computers in over 150 countries,[98] using 20 different languages to demand money from users using Bitcoin cryptocurrency. WannaCry demanded US$300 per computer.[99] The attack affected Telefónica and several other large companies in Spain, as well as parts of the British National Health Service (NHS), where at least 16 hospitals had to turn away patients or cancel scheduled operations,[100] FedEx, Deutsche Bahn, Honda,[101] Renault, as well as the Russian Interior Ministry and Russian telecom MegaFon.[102] The attackers gave their victims a 7-day deadline from the day their computers got infected, after which the encrypted files would be deleted.[103]

Petya

Main article: Petya (malware)

See also: 2017 cyberattacks on Ukraine

Petya was first discovered in March 2016; unlike other forms of encrypting ransomware, the malware aimed to infect the master boot record, installing a payload which encrypts the file tables of the NTFS file system the next time that the infected system boots, blocking the system from booting into Windows at all until the ransom is paid. Check Point reported that despite what it believed to be an innovative evolution in ransomware design, it had resulted in relatively-fewer infections than other ransomware active around the same time frame.[104]

On 27 June 2017, a heavily modified version of Petya was used for a global cyberattack primarily targeting Ukraine (but affecting many countries[105]). This version had been modified to propagate using the same EternalBlue exploit that was used by WannaCry. Due to another design change, it is also unable to actually unlock a system after the ransom is paid; this led to security analysts speculating that the attack was not meant to generate illicit profit, but to simply cause disruption.[106][107]

Bad Rabbit

“Bad Rabbit” redirects here. For the band, see Bad Rabbits. For the computer worm, see Badbunny.

On 24 October 2017, some users in Russia and Ukraine reported a new ransomware attack, named “Bad Rabbit”, which follows a similar pattern to WannaCry and Petya by encrypting the user’s file tables and then demands a Bitcoin payment to decrypt them. ESET believed the ransomware to have been distributed by a bogus update to Adobe Flash software.[108] Among agencies that were affected by the ransomware were: Interfax, Odesa International Airport, Kyiv Metro, and the Ministry of Infrastructure of Ukraine.[109] As it used corporate network structures to spread, the ransomware was also discovered in other countries, including Turkey, Germany, Poland, Japan, South Korea, and the United States.[110] Experts believed the ransomware attack was tied to the Petya attack in Ukraine (especially because Bad Rabbit’s code has many overlapping and analogical elements to the code of Petya/NotPetya,[111] appending to CrowdStrike Bad Rabbit and NotPetya’s DLL (dynamic link library) share 67 percent of the same code[112]) though the only identity to the culprits are the names of characters from the Game of Thrones series embedded within the code.[110]

Security experts found that the ransomware did not use the EternalBlue exploit to spread, and a simple method to inoculate an unaffected machine running older Windows versions was found by 24 October 2017.[113][114] Further, the sites that had been used to spread the bogus Flash updating have gone offline or removed the problematic files within a few days of its discovery, effectively killing off the spread of Bad Rabbit.[110]

SamSam

In 2016, a new strain of ransomware emerged that was targeting JBoss servers.[115] This strain, named “SamSam”, was found to bypass the process of phishing or illicit downloads in favor of exploiting vulnerabilities on weak servers.[116] The malware uses a Remote Desktop Protocol brute-force attack to guess weak passwords until one is broken. The virus has been behind attacks on government and healthcare targets, with notable hacks occurring against the town of Farmington, New Mexico, the Colorado Department of Transportation, Davidson County, North Carolina, and most recently[when?], a ransomware attack on the infrastructure of Atlanta.[116]

Mohammad Mehdi Shah Mansouri (born in Qom, Iran in 1991) and Faramarz Shahi Savandi (born in Shiraz, Iran, in 1984) are wanted by the FBI for allegedly launching SamSam ransomware.[117] The two have allegedly made $6 million from extortion and caused over $30 million in damages using the malware.[118]

DarkSide

On May 7, 2021, a cyberattack was executed on the US Colonial Pipeline. The Federal Bureau of Investigation identified DarkSide as the perpetrator of the Colonial Pipeline ransomware attack, perpetrated by malicious code, that led to a voluntary shutdown of the main pipeline supplying 45% of fuel to the East Coast of the United States. The attack was described as the worst cyberattack to date on the U.S. critical infrastructure. DarkSide successfully extorted about 75 Bitcoin (almost US$5 million) from Colonial Pipeline. U.S. officials are investigating whether the attack was purely criminal or took place with the involvement of the Russian government or another state sponsor. Following the attack, DarkSide posted a statement claiming that “We are apolitical, we do not participate in geopolitics…Our goal is to make money and not creating problems for society.”

In May 2021, the FBI and Cybersecurity and Infrastructure Security Agency (CISA) issued a joint alert urging the owners and operators of critical infrastructure to take certain steps to reduce their vulnerability to DarkSide ransomware and ransomware in general.

Syskey

Syskey is a utility that was included with Windows NT-based operating systems to encrypt the user account database, optionally with a password. The tool has sometimes been effectively used as ransomware during technical support scams—where a caller with remote access to the computer may use the tool to lock the user out of their computer with a password known only to them.[119] Syskey was removed from later versions of Windows 10 and Windows Server in 2017, due to being obsolete and “known to be used by hackers as part of ransomware scams”.[120][121]

Ransomware-as-a-service

Ransomware-as-a-service (RaaS) became a notable method after the Russia-based[122] or Russian-speaking[123] group REvil staged operations against several targets, including the Brazil-based JBS S.A. in May 2021, and the US-based Kaseya Limited in July 2021.[124] After a July 9, 2021 phone call between United States president Joe Biden and Russian president Vladimir Putin, Biden told the press, “I made it very clear to him that the United States expects when a ransomware operation is coming from his soil even though it’s not sponsored by the state, we expect them to act if we give them enough information to act on who that is.” Biden later added that the United States would take the group’s servers down if Putin did not.[125][126] Four days later, REvil websites and other infrastructure vanished from the internet.[127]

Mitigation

If an attack is suspected or detected in its early stages, it takes some time for encryption to take place; immediate removal of the malware (a relatively simple process) before it has completed would stop further damage to data, without salvaging any already lost.[128][129]

Security experts have suggested precautionary measures for dealing with ransomware. Using software or other security policies to block known payloads from launching will help to prevent infection, but will not protect against all attacks[27][130] As such, having a proper backup solution is a critical component to defending against ransomware. Note that, because many ransomware attackers will not only encrypt the victim’s live machine but it will also attempt to delete any hot backups stored locally or on accessible over the network on a NAS, it’s also critical to maintain “offline” backups of data stored in locations inaccessible from any potentially infected computer, such as external storage drives or devices that do not have any access to any network (including the Internet), prevents them from being accessed by the ransomware. Moreover, if using a NAS or Cloud storage, then the computer should have append-only permission to the destination storage, such that it cannot delete or overwrite previous backups. According to comodo, applying two Attack Surface Reduction on OS/Kernel provides a materially-reduced attack surface which results in a heightened security posture.[131][132][133]

Installing security updates issued by software vendors can mitigate the vulnerabilities leveraged by certain strains to propagate.[134][135][136][137][138] Other measures include cyber hygiene − exercising caution when opening e-mail attachments and links, network segmentation, and keeping critical computers isolated from networks.[139][140] Furthermore, to mitigate the spread of ransomware measures of infection control can be applied.[141] Such may include disconnecting infected machines from all networks, educational programs,[142] effective communication channels, malware surveillance[original research?] and ways of collective participation[141]

In August 2021, the Cybersecurity and Infrastructure Security Agency (CISA) released a report that provided guidance for how to mitigate ransomware attacks. This was due to a significant jump in recent attacks related to ransomware. These attacks included aggression against a US pipeline company and a software company, which impacted the downstream customers of MSPs.[143]

File system defenses against ransomware

A number of file systems keep snapshots of the data they hold, which can be used to recover the contents of files from a time prior to the ransomware attack in the event the ransomware does not disable it.

- On Windows, the Volume shadow copy (VSS) is often used to store backups of data; ransomware often targets these snapshots to prevent recovery and therefore it is often advisable to disable user access to the user tool VSSadmin.exe to reduce the risk that ransomware can disable or delete past copies.

- On Windows 10, users can add specific directories or files to Controlled Folder Access in Windows Defender to protect them from ransomware.[144] It is advised to add backup and other important directories to Controlled Folder Access.

- Unless malware gains root on the ZFS host system in deploying an attack coded to issue ZFS administrative commands, file servers running ZFS are broadly immune to ransomware, because ZFS is capable of snapshotting even a large file system many times an hour, and these snapshots are immutable (read only) and easily rolled back or files recovered in the event of data corruption.[145] In general, only an administrator can delete (but cannot modify) snapshots.

File decryption and recovery

There are a number of tools intended specifically to decrypt files locked by ransomware, although successful recovery may not be possible.[2][146] If the same encryption key is used for all files, decryption tools use files for which there are both uncorrupted backups and encrypted copies (a known-plaintext attack in the jargon of cryptanalysis. But it only works when the cipher the attacker used was weak to begin with, being vulnerable to known-plaintext attack); recovery of the key, if it is possible, may take several days.[147] Free ransomware decryption tools can help decrypt files encrypted by the following forms of ransomware: AES_NI, Alcatraz Locker, Apocalypse, BadBlock, Bart, BTCWare, Crypt888, CryptoMix, CrySiS, EncrypTile, FindZip, Globe, Hidden Tear, Jigsaw, LambdaLocker, Legion, NoobCrypt, Stampado, SZFLocker, TeslaCrypt, XData.[148] The No More Ransom Project is an initiative by the Netherlands’ police’s National High Tech Crime Unit, Europol’s European Cybercrime Centre, Kaspersky Lab and McAfee to help ransomware victims recover their data without paying a ransom.[149] They offer a free CryptoSheriff tool to analyze encrypted files and search for decryption tools.[150]

In addition, old copies of files may exist on the disk, which has been previously deleted. In some cases, these deleted versions may still be recoverable using software designed for that purpose.

Ransomware คืออะไร?

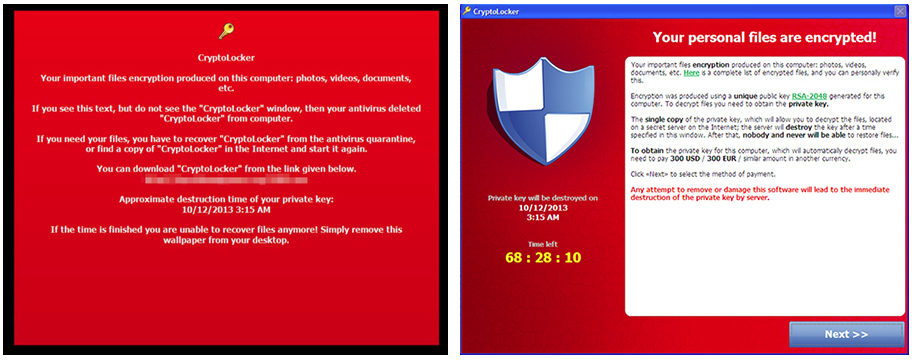

Ransomware เป็นมัลแวร์ (Malware) ประเภทหนึ่งที่มีลักษณะการทำงานที่แตกต่างกับมัลแวร์ประเภทอื่น ๆ คือไม่ได้ถูกออกแบบมาเพื่อขโมยข้อมูลของผู้ใช้งานแต่อย่างใด แต่จะทำการเข้ารหัสหรือล็อกไฟล์ ไม่ว่าจะเป็นไฟล์เอกสาร รูปภาพ วิดีโอ ผู้ใช้งานจะไม่สามารถเปิดไฟล์ใด ๆ ได้เลยหากไฟล์เหล่านั้นถูกเข้ารหัส ซึ่งการถูกเข้ารหัสก็หมายความว่าจะต้องใช้คีย์ในการปลดล็อคเพื่อกู้ข้อมูลคืนมา ผู้ใช้งานจะต้องทำการจ่ายเงินตามข้อความ “เรียกค่าไถ่” ที่ปรากฏ

โดยข้อมูลหรือข้อความ “เรียกค่าไถ่” จะแสดงขึ้นหลังไฟล์ถูกเข้ารหัสเรียบร้อยแล้ว จำนวนเงินค่าไถ่ก็จะแตกต่างกันไป โดยเบื้องต้นก็จะมีราคาอยู่ที่ $150–$500 โดยประมาณ และการชำระเงินจะต้องชำระผ่านระบบที่มีความยากต่อการตรวจสอบหรือติดตาม เช่น การโอนเงินผ่านทางอิเล็กทรอนิกส์, Paysafecard หรือ Bitcoin เป็นต้น แต่อย่างไรก็ตาม การชำระเงินก็ไม่ได้หมายความว่าผู้ไม่หวังดีจะส่งคีย์ที่ใช้ในการปลดล็อคไฟล์ให้กับผู้ใช้งาน

รูปที่ 1 ตัวอย่างข้อความ “เรียกค่าไถ่”

ภาพประกอบจาก Trend Micro

ช่องทางการแพร่กระจายของ Ransomware

เพื่อแพร่กระจาย Ransomware โดยเบื้องต้นผู้ไม่หวังดีจะใช้วิธีการผ่านช่องทางต่าง ๆ ดังนี้

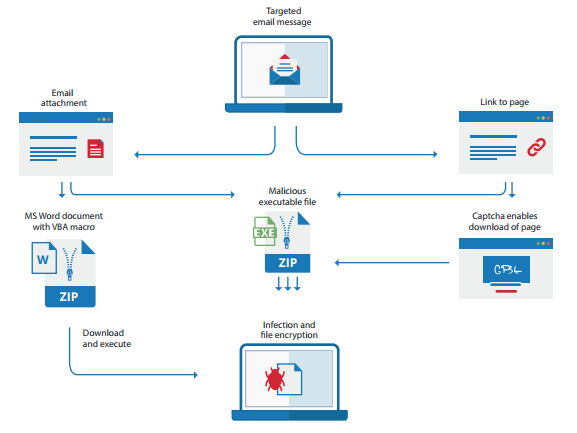

- แฝงมาในรูปแบบเอกสารแนบทางอีเมล

ในกรณีส่วนใหญ่ Ransomware จะมาในรูปแบบเอกสารแนบทางอีเมล โดยอีเมลผู้ส่งก็มักจะเป็นผู้ให้บริการที่เรารู้จักกันดี เช่น ธนาคาร และจะใช้หัวข้อหรือประโยคขึ้นต้นที่ดูน่าเชื่อถืออย่าง “Dear Valued Customer”, “Undelivered Mail Returned to Sender”, “Invitation to connect on LinkedIn.” เป็นต้น ประเภทของไฟล์แนบที่เห็นก็จะเป็น “.doc” หรือ “.xls” ผู้ใช้อาจจะคิดว่าเป็นไฟล์เอกสาร Word หรือ Excel ธรรมดา แต่เมื่อตรวจสอบชื่อไฟล์เต็ม ๆ ก็จะเห็นนามสกุล .exe ซ่อนอยู่ เช่น “Paper.doc.exe” แต่ผู้ใช้จะเห็นเฉพาะ “Paper.doc” และทำให้เข้าใจผิดว่าเป็นไฟล์ที่ไม่เป็นอันตราย

รูปที่ 2 แสดงกระบวนการของ Ransomware ที่ถูกส่งมาทางอีเมล

-

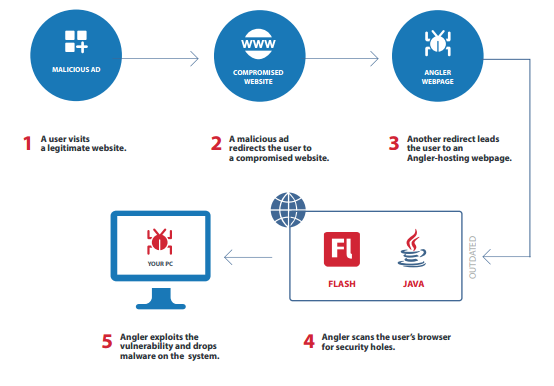

แฝงตัวมาในรูปแบบของ Malvertising (โฆษณา) Ransomware นี้อาจจะมาในรูปแบบของโฆษณา ไม่ว่าจะเป็นโฆษณาที่ฝังมากับซอฟต์แวร์หรือตามหน้าเว็บไซต์ต่าง ๆ

-

เชื่อมโยงไปยังเว็บไซต์อันตรายและอาศัยช่องโหว่ของซอฟต์แวร์ ผู้ใช้ยังสามารถกลายเป็นเหยื่อได้โดยไม่ได้ตั้งใจเพียงเข้าเยี่ยมชมหน้าเว็บที่ถูกผู้ไม่หวังดีเข้ามาควบคุม ตัวอย่างเช่น ถูกดาวน์โหลดโค้ด (Code) ที่เป็นอันตรายผ่านทางโฆษณาแบนเนอร์ใน Flash ดังแสดงในรูปที่ 3 โดย Ransomware มักจะใช้ประโยชน์จากข้อบกพร่องหรือช่องโหว่ด้านความปลอดภัยอื่น ๆ ในเบราว์เซอร์, แอปพลิเคชั่นหรือ ระบบปฏิบัติการ บ่อยครั้งก็มักจะเกิดจากช่องโหว่ในเว็บเบราว์เซอร์, Java และ PDF แต่ช่องโหว่ที่พบมากที่สุดก็คือใน Flash

รูปที่ 3 แสดงกระบวนการทำงานของ Ransomware ที่อาศัยช่องโหว่ของซอฟต์แวร์

วิธีป้องกัน Ransomware

-

ทำการสำรองข้อมูล (Backup) เป็นประจำ หากผู้ใช้งานติด Ransomware อย่างน้อยถ้ามีการสำรองข้อมูล (Backup) ก็จะสามารถกู้คืนไฟล์ของคุณได้ และเพื่อป้องกันข้อมูลที่ Backup ถูกเข้ารหัสไปด้วย ผู้ใช้งานควรสำรองข้อมูลลงบนอุปกรณ์สำหรับจัดเก็บข้อมูลภายนอกเครือข่าย (Cloud Storage, External Hard Drive, USB Flash Drive)

-

อัปเดตซอฟต์แวร์ในเครื่องอย่างสม่ำเสมอ การอัปเดตระบบปฏิบัติการและซอฟต์แวร์จะช่วยป้องกันการโจมตีที่ต้องอาศัยช่องโหว่ของซอฟต์แวร์ได้ โดยเฉพาะอย่างยิ่งใน Adobe Flash, Microsoft Silverlight และเว็บเบราว์เซอร์ ควรติดตามและอัปเดตให้เป็น Version ปัจจุบัน

-

ติดตั้งโปรแกรมป้องกันมัลแวร์ (Anti-malware) ลงบนเครื่องคอมพิวเตอร์ เพื่อป้องกันการเข้าถึงเว็บไซต์ที่เป็นอันตรายและตรวจสอบไฟล์ทั้งหมดที่ถูกดาวน์โหลด ควรมีการติดตั้งโปรแกรมป้องกันมัลแวร์ลงบนเครื่องคอมพิวเตอร์ไว้ด้วย

-

ตรวจสอบอีเมลที่เป็นอันตรายเบื้องต้น ผู้ไม่หวังดีมักใช้อีเมลเป็นช่องทางในการหลอกลวงผู้ใช้งานให้หลงเชื่อเปิดหรือดาวน์โหลดเอกสารแนบ ดังนั้น เมื่อเราได้รับอีเมลควรตรวจสอบอีเมลฉบับนั้นให้ดีเสียก่อน

-

ติดตามข่าวสาร ควรติดตามข่าวสารช่องโหว่หรือภัยคุกคามต่าง ๆ รวมถึงศึกษาวิธีการป้องกันเพื่อไม่ให้ตกเป็นเหยื่อของเหล่าผู้ไม่หวังดีและเพื่อความปลอดภัยของตัวผู้ใช้งานเอง

ข้อมูลอ้างอิง

– Defending Against Crypto-Ransomware by Netwrix Corporation

– Ransomware Definition by Trend Micro

Ransomware คืออะไร? - IT Chulalongkorn University

Ransomware คืออะไร? – ภัยคุกคามทางไซเบอร์ที่คุณต้องรู้

มัลแวร์ประเภทนี้อาจส่งผลกระทบอย่างรุนแรงต่อข้อมูลที่สำคัญของคุณ อย่างที่คุณเองก็คาดไม่ถึง

Ransomware เริ่มเป็นที่รู้จักอย่างแพร่หลายในช่วงไม่กี่ปีที่ผ่านมานี้ เนื่องจากบรรดาแฮกเกอร์ได้มองเห็นช่องทางในการหาเงินโดยการเรียกค่าไถ่จากผู้ที่ตกเป็นเหยื่อ ซึ่งพวกเขาจะต้องจ่ายเงินตามจำนวนที่แฮ็กเกอร์ระบุไว้ เพื่อที่จะได้รับรหัสสำหรับการปลดล็อคและกลับไปใช้ข้อมูลได้ตามปกติ

ผลกระทบของมันนั้นชัดเจนมาก เมื่อมีการโจมตีแบบ DDoS (DDoS attacks) ถ้ามองในแง่ของการโจมตีและผลกระทบ จะเห็นได้ชัดว่ามีรูปแบบที่ใกล้เคียงกัน และหนึ่งในเหตุการณ์การโจมตีครั้งยิ่งใหญ่ที่สุดที่เคยเกิดขึ้นในสหราชอาณาจักรเมื่อปี 2560 นั่นก็คือ RansomWare ที่มีชื่อว่า WannaCry ได้โจมตี NHS ซึ่งเป็นหน่วยงานด้านสาธารณสุขของสหราชอาณาจักร ด้วยการแฝงตัวเข้าควบคุมเน็ตเวิร์คภายในของ NHS มีผลให้หลายๆ ระบบหยุดทำงาน ส่งผลกระทบต่อองค์กรอย่างรุ่นแรง และยังพบว่ามัลแวร์ชนิดเดียวกันนี้ ได้มีการโจมตีธุรกิจและองค์กรขนาดใหญ่อื่น ๆ อีกหลายแห่ง ด้วยวิธีการปิดการใช้งานของระบบ เช่นกัน

ดูเหมือนว่า Ransomware จะไม่ได้หายไปไหน เรากลับพบรายงานการโจมตีที่เพิ่มขึ้นอีกจำนวนมาก และมันก็ยังมีความรุนแรงมากยิ่งขึ้นอีกด้วย ซึ่งโดยเฉลี่ยแล้วความต้องการที่จะชำระเงินเพื่อแลกกับระบบที่จะกลับมาทำงานได้ตามปกตินั้นก็เพิ่มขึ้นด้วยเช่นกัน นอกจากนี้ ยังมีแนวโน้มของการถูกรบกวนโดย Ransomware ที่มุ่งเน้นไปที่บริษัทโดยเฉพาะ ทั้งนี้ องค์กรและผู้ใช้ไม่เพียงแต่จะต้องทำความเข้าใจว่า Ransomware คืออะไร และจะหลีกเลี่ยงมันได้อย่างไร เท่านั้น, แต่ยังจะต้องเรียนรู้ว่า จะต้องทำอย่างไรหากเกิดสถานการณ์โชคร้ายที่องค์กรและผู้ใช้จะต้องตกอยู่ในสถานะผู้ถูกโจมตี

Ransomware คืออะไร?

Ransomware, ถ้าแปลตามชื่อของมัน นั่นก็พอจะบ่งบอกได้ว่ามันคือการเรียกเงินค่าไถ่จากเหยื่อ เพื่อเป็นการแลกเปลี่ยนกับรหัสสำหรับปลดล็อค เพื่อให้เหยื่อสามารถกลับมาควบคุมไฟล์หรือระบบได้ตามเดิม ซึ่งโดยปรกติแล้วเหยื่อจะถูกบังคับให้จ่ายในรูปของเงินสกุลเงินดิจิตอล (Cryptocurrency) เช่น Bitcoin หรือ Ethereum

การโจมตีของ Ransomware ก็เช่นเดียวกับมัลแวร์ประเภทอื่นๆ ซึ่งจะเริ่มการโจมตีโดยพยายามที่จะหลบหลีกการตรวจจับของระบบรักษาความปลอดภัย และหลังจากนั้นจะทำการเข้ารหัสไฟล์อย่างช้าๆ เพื่อไม่ให้เป็นที่น่าสงสัย โดยที่ไฟล์เป้าหมายหรือระบบทั้งหมดจะถูกเข้ารหัสเพียงครั้งเดียวเท่านั้น เพื่อต้องการให้รู้ว่ามันคือการโจมตีจาก Ransomware และมักจะอยู่ในรูปแบบของ Splash Screen ที่ไม่สามารถเข้าใช้งานได้

อันดับแรก มันจะเริ่มต้นจาก Splash Screen ที่ผู้ใช้จะได้รับการบอกกล่าวว่าขณะนี้ไฟล์ของพวกเขานั้นถูกล็อค และเพื่อที่จะเรียกคืนข้อมูลของพวกเขาเหล่านั้น จะต้องทำการชำระเงินทั้งหมดตามที่แฮกเกอร์ได้ระบุไว้ ถ้อยคำที่แสดงความต้องการนั้นจะแตกต่างกันออกไป ซึ่งก็ขึ้นอยู่กับ Ransomware สายพันธุ์ต่างๆ แต่ส่วนใหญ่ก็จะเป็นการเรียกร้องให้เยื่อชำระเงินบางประเภท ภายในระยะเวลาที่กำหนด

บางข้อความก็แสดงถึงความก้าวร้าว ทั้งนี้ก็ด้วยมีความหวังว่าจะทำให้เหยื่อกลัว จนต้องรีบชำระเงินโดยเร็ว ในขณะที่บางรูปแบบของการโจมตีก็พยายามปลอมตัวเป็นเจ้าหน้าที่ขององค์กรที่ถูกกฎหมาย เช่น FBI โดยแจ้งว่าคอมพิวเตอร์ของผู้ใช้งานถูกจำกัดการเข้าถึง เนื่องจากมีการใช้งานผิดกฎหมายซึ่งผู้ใช้งานจะต้องจ่ายค่าปรับเพื่อให้กลับมาใช้งานได้ตามปกติ เป็นต้น

ในช่วงหลายปีที่ผ่านมานี้ เราพบว่า Ransomware มีอัตราการเติบโตอย่างมีนัยสำคัญควบคู่ไปกับการเพิ่มขึ้นของ cryptocurrencies ซึ่งนับว่าเป็นวิธีการโอนเงินสดผ่านทางอินเทอร์เน็ตที่รวดเร็วและสะดวกสบาย โดยไม่ต้องมีการระบุชื่อ เนื่องจากผู้โจมตีส่วนใหญ่เรียกร้องให้เหยื่อชำระเงินค่าไถ่ด้วย Bitcoin หรือ Monero และนั่นอาจจะทำให้เกิดปัญหากับผู้ที่ตกเป็นเหยื่อบางส่วนที่ไม่คุ้นเคยกับการซื้อขายแลกเปลี่ยนด้วย crypto

ตัวอย่างแรกของ Ransomware ที่ค่อนข้างประสบความสำเร็จ นั่นก็คือ “AIDS Trojan” ซึ่งเกิดขึ้นในปี ค.ศ.1989 มันเป็นการโจมตีด้วยการเข้ารหัสชื่อไฟล์แทนที่จะเป็นการเข้ารหัสเนื้อหาของไฟล์ ในขณะที่กุญแจสำหรับเข้ารหัส (Decryption Key) จะถูกซ่อนอยู่ภายในรหัสของมัลแวร์ แม้จะมีข้อผิดพลาดในการปรับใช้ แต่นี่ก็จัดว่าเป็นกรณีแรกของแฮกเกอร์ที่ต้องการเงินเพื่อแลกกับการส่งคืนที่ปลอดภัยของข้อมูลที่ถูกขโมยไป

ผู้โจมตียังคงดำเนินการภายใต้หลักการเดียวกัน แต่มักจะมีประสิทธิภาพที่มากยิ่งขึ้น และโดยส่วนใหญ่ต้องการที่จะให้เหยื่อชำระด้วยเงินที่ไม่ใช่ Physical Currency ซึ่งเป็นเหรียญหรือธนบัตรโดยทั่วไป แต่จะต้องการเป็นเงินในรูปแบบดิจิทัล (Digital Coins)

Ransomware ได้รับการพิสูจน์แล้วว่าเป็นหนึ่งในมัลแวร์ที่มีการระบาดมากที่สุด นั่นเป็นข้อมูลล่าสุดเท่าที่จำได้ ซึ่งส่วนหนึ่งอาจจะเป็นเพราะมันเป็นวิธีการที่ใช้ความพยายามน้อยมาก เมื่อเทียบกับอาชญากรไซเบอร์รูปแบบอื่นๆ และที่สำคัญมันสามารถให้ผลตอบแทนมากมายได้อย่างไม่น่าเชื่อ

Ransomware Tools สามารถสั่งซื้อแบบ Pre-assembled ได้จากเหล่าแฮกเกอร์ในตลาดมืด และนี่ก็เป็นอีกหนึ่งสาเหตุที่ทำให้การโจมตีทำได้ง่ายและมีราคาถูก เพราะผู้ใช้เครื่องมือเหล่านี้ไม่จำเป็นที่จะต้องมีความรู้ในการเขียนโปรแกรมแต่อย่างใด นอกจากนี้ข้อมูลที่เอาไว้ระบุคำสั่งที่จะส่งไปยังปลายทาง (Payload) ของ Ransomware ยังสามารถจัดส่งโดยแคมเปญ Phishing หรือ Malvertising ซึ่งมีราคาถูกและติดตั้งได้ง่าย ซึ่งก็หมายความว่า ผู้โจมตีเพียงแค่จะต้องกลับมานั่งรอเพื่อที่จะรับเงินค่าไถ่เข้ากระเป๋าเพียงอย่างเดียว

จำนวนเงินที่จะต้องจ่ายนั้นอาจจะมีมูลค่าที่แตกต่างกันออกไป แต่จากรายงาน “Ransomware and Business 2016” ของ Symantec พบว่าจำนวนเงินโดยเฉลี่ยอยู่ระหว่าง $600- $700 ซึ่งพบว่ามีมูลค่าเพิ่มขึ้นอย่างมีนัยสำคัญจากปีก่อน

ฉันควรจะจ่ายเงินค่าไถ่ไหม?

คำตอบสั้นๆ ก็คือ “ไม่” ทั้งนี้ ผู้เชี่ยวชาญแนะนำว่า ให้ต่อต้านการให้ในสิ่งที่แฮกเกอร์เรียกร้อง แม้แต่ในกรณีที่ข้อมูลนั้นมีความสำคัญหรืออาจจะก่อให้เกิดการสูญเสียทางการเงินจากการหยุดทำงานของระบบ เพราะนั่นคือความเสี่ยง หนึ่งในเหตุผลที่ทำให้เหยื่อต้องรีบตัดสินใจปฏิเสธการทำตามคำเรียกร้องของผู้โจมตี นั่นเป็นเพราะ ทั้งความถี่ของการโจมตีจาก Ransomware และจำนวนเงินที่เรียกร้อง เป็นสิ่งที่ทำให้ผู้โจมตีเชื่อว่ากลยุทธ์เช่นนี้จะทำให้เกิดผลกำไรแก่พวกเขา ซึ่งการจ่ายเงินไม่เพียงแต่จะช่วยส่งเสริมให้การโจมตีเกิดมากขึ้น แต่พวกมันอาจจะเพียงแค่รอเวลา ก่อนที่จะย้อนกลับมาโจมตีคุณอีกครั้ง

เหตุผลข้อที่สอง หากผู้ใช้งานชำระเงินตามคำขู่ ก็ไม่มีการรับประกันแต่อย่างใดว่าไฟล์หรือฮาร์ดไดร์ฟที่เข้ารหัสจะได้รับรหัสในการปลดล็อคจริงๆ หลังจากที่แฮ็คเกอร์ได้รับการชำระเงินแล้ว โดยมีความเป็นไปได้สูงที่พวกเขาจะเอาเงินและจากไปอย่างรีบร้อน

มีวิธีที่มีประสิทธิภาพมากยิ่งขึ้นในการแก้ไขปัญหา รวมถึงการรายงานอาชญากรรมไซเบอร์และอาชญากรรมประเภทอื่นๆ โดยการรายงานไปยัง Action Fraud ซึ่งเป็นศูนย์รายงานการฉ้อโกงระดับชาติของสหราชอาณาจักร, ต้องทำให้แน่ใจว่าซอฟต์แวร์ป้องกันไวรัสและมัลแวร์ของคุณได้รับการอัพเดตอยู่เสมอ และมันก็ยังคงสามารถทำงานได้ดี รวมทั้งตรวจสอบให้แน่ใจว่าคุณได้ทำการอัพเดตแพทช์ (Patch) ระบบปฏิบัติการและซอฟต์แวร์ให้อยู่ในเวอร์ชั่นล่าสุดแล้ว

นอกจากนี้ การใช้กลยุทธ์การสำรองและกู้คืนข้อมูลก็เป็นสิ่งจำเป็นเช่นกัน ในกรณีที่ทุกอย่างกลับสู่สภาพปกติ หลังจากการถูกโจมตีดังกล่าว

เหตุการณ์การโจมตี NHS โดย Ransomware ในปี ค.ศ.2017

เมื่อวันที่ 11 พฤษภาคม ปี 2017 มีรายงานการโจมตีครั้งใหญ่ของ Ransomware ที่ส่งผลกระทบอย่างหนักต่อ NHS ในอังกฤษและสกอตแลนด์ เช่นเดียวกับองค์กรอื่นๆ ทั่วโลก ซึ่งก็รวมถึง Telefonica ซึ่งเป็นบริษัทโทรคมนาคมยักษ์ใหญ่ของสเปน, Deutsche Bahn ในเยอรมนี, Renault และแม้แต่บริษัทที่ให้บริการส่งของอย่าง FedEx ก็ยังได้รับผลกระทบ โดยรวมแล้วพบคอมพิวเตอร์หลายหมื่นเครื่องใน 99 ประเทศที่ได้รับผลกระทบ

การแพร่กระจ่ายของ Ransomware สามารถทำได้โดยผ่านทาง 3 เวกเตอร์หลักๆ นั่นก็คือ Initial Payload (เช่น ซอฟต์แวร์ ransomware ที่รู้จักกันในชื่อ WannaCry หรือ WannaCrypt) เข้าสู่เครือข่ายขององค์กรผ่านทางอีเมลฟิชชิง (Phishing Email) โดยผู้ใช้คลิกที่ลิงค์ที่เป็นอันตรายหรือดาวน์โหลดไฟล์ที่เป็นอันตราย

การติดเชื้อ (Infection) แล้วมีการแพร่กระจายตัวเองออกไปอย่างรวดเร็วผ่านระบบเครือข่ายนั้น เกิดขึ้นโดยใช้เครื่องมือสองชนิดที่คาดว่าได้รับการพัฒนาขึ้นมาโดย NSA (National Security Agency) นั่นก็คือ EternalBlue exploit และ DoublePulsar backdoor ซึ่งมันถูกปล่อยออกมาโดย Hacking group ที่มีชื่อว่า ShadowBrokers โดยมาพร้อมกับอาวุธไซเบอร์ (Cyber Weapon) อื่นๆ อีกจำนวนหนึ่ง

คอมพิวเตอร์ที่ติดเชื้อทั้งหมดในเครือข่ายจะถูกเข้ารหัสไฟล์ของพวกเขา ด้วยข้อความเรียกค่าไถ่ที่แสดงบนหน้าจอ หากเหยื่อต้องการรหัสเพื่อทำการปลดล็อคข้อมูล พวกเขาจะต้องจ่ายเงินจำนวน 300 เหรียญสหรัฐ ในรูปแบบของ Bitcoin โดยจะต้องชำระภายใน 3 วัน หรือ 600 เหรียญสหรัฐ ภายใน 7 วัน ซึ่งยังไม่มีรายงานที่แน่ชัดว่ามีกี่องค์กรที่ทำการจ่ายเงินไปแล้ว แต่เพียงแค่ภายในวันจันทร์ที่ 15 พฤษภาคม พบว่าเหล่าอาชญากรรมด้านไซเบอร์ (Cyber Criminal) สามารถทำเงินได้มากกว่า 40,000 เหรียญสหรัฐ ถ้าเทียบตาม URL ที่มีส่วนร่วมกับการเรียกร้องค่าไถ่

ย้อนเหตุการณ์กลับไปเมื่อเดือนมีนาคม ปี 2017, Microsoft ได้เผยแพร่โปรแกรมแก้ไข (Patch) สำหรับช่องโหว่ ที่ส่งผลกระทบต่อระบบปฏิบัติการ Windows ทั้งหมด ตั้งแต่ Windows 7 จนถึง 8.1 อย่างไรก็ตาม มันไม่ได้ถูกนำไปใช้กับองค์ประกอบทั้งหมดของเครือข่ายองค์กรที่ได้รับผลกระทบ อาจมีหลายสาเหตุที่ทำให้เกิดเหตุการณ์นี้ขึ้น ซึ่งก็รวมถึงความจำเป็นสำหรับองค์กรที่จะต้องมีการดำเนินการตามขั้นตอนและกรณีพิพาทที่อาจจะเกิดขึ้นกับระบบและซอฟต์แวร์ที่สำคัญอื่น ๆ

อีกหนึ่งเหตุผลนั่นก็คือ หลายองค์กรยังคงใช้งาน Windows XP อยู่ ซึ่งโดยปกติมันก็มักจะเกิดจากปัญหาความเข้ากันได้ (Compatibility issues) เนื่องจาก XP ไม่ได้รับการสนับสนุน มันจึงไม่มีการอัพเดทแพทช์ในเดือนมีนาคม ปี 2017 ทำให้ทุกระบบที่ใช้งาน Windows XP มีความเสี่ยงต่อการถูกโจมตี ซึ่ง 90% ของทรัพย์สินด้านไอที (IT Estate) ของ NHS (National Health Service) เป็นที่ทราบกันดีว่ากำลังเรียกใช้ Windows XP ในช่วงต้นปี 2017 แต่สัญญาในส่วน Custom Support ของมัน ได้ถูกยกเลิกไปแล้ว ตั้งแต่ปี 2015

อย่างไรก็ตาม เมื่อพิจารณาจากความสำคัญของการถูกโจมตีในครั้งนี้ Microsoft ก็ได้สร้างและออกแพทช์สำหรับ Windows XPเป็นที่เรียบร้อยแล้ว แต่ขอแนะนำว่าองค์กรและบุคคลที่มีการใช้งาน Windows XP ควรได้รับการปรับปรุงซอฟต์แวร์ให้อยู่ในเวอร์ชั่นล่าสุดโดยเร็ว ทั้งนี้ก็เพื่อป้องกันการคุกคามจากมัลแวร์ประเภทนี้

ที่มา:https://www.itpro.co.uk